A、 适用于一般的信息和信息系统,其受到破坏后,会对公民、法人和其他组织的权益有一定影响,但不危害国家安全、社会秩序、经济建设和公共利益

B、 适用于一定程度上涉及国家安全、社会秩序、经济建设和公共利益的一般信息和信息系统,其受到破坏后,会对国家安全、社会秩序、经济建设和公共利益造成一般损害

C、 适用于涉及国家安全、社会秩序、经济建设和公共利益的信息和信息系统,其受到破坏后,会对国家安全、社会秩序、经济建设和公共利益造成严重损害

D、 适用于涉及国家安全、社会秩序、经济建设和公共利益的重要信息和信息系统的核心子系统。其受到破坏后,会对国家安全、社会秩序,经济建设和公共利益造成特别严重损害

答案:B

解析:解析:解释:定级原理122-234-345,题目中B为等级保护三级,该考点为等级保护定级指南。A一级,B三级,C四级,D五级。

A、 适用于一般的信息和信息系统,其受到破坏后,会对公民、法人和其他组织的权益有一定影响,但不危害国家安全、社会秩序、经济建设和公共利益

B、 适用于一定程度上涉及国家安全、社会秩序、经济建设和公共利益的一般信息和信息系统,其受到破坏后,会对国家安全、社会秩序、经济建设和公共利益造成一般损害

C、 适用于涉及国家安全、社会秩序、经济建设和公共利益的信息和信息系统,其受到破坏后,会对国家安全、社会秩序、经济建设和公共利益造成严重损害

D、 适用于涉及国家安全、社会秩序、经济建设和公共利益的重要信息和信息系统的核心子系统。其受到破坏后,会对国家安全、社会秩序,经济建设和公共利益造成特别严重损害

答案:B

解析:解析:解释:定级原理122-234-345,题目中B为等级保护三级,该考点为等级保护定级指南。A一级,B三级,C四级,D五级。

A. CMM的基本思想是,因为问题是由技术落后引起的,所以新技术的运用会在一定程度上提高质量、生产率和利润率

B. CMM的思想来源于项目管理和质量管理

C. CMM是一种衡量工程实施能力的方法,是一种面向工程过程的方法

D. CMM是建立在统计过程控制理论基础上的,它基于这样一个假设,即“生产过程的高质量和在过程中组织实施的成熟性可以低成本地生产出高质量产品”

解析:解析:解释:CMM的产生是因为过程控制和管理落后引起的。

A. 加强网站源代码的安全性

B. 对网络客户端进行安全评估

C. 协调运营商对域名解析服务器进行加固

D. 在网站的网络出口部署应用级防火墙

解析:解析:解释:协调运营商对域名解析服务器进行加固是DNS防护的主要手段。

A. 该文件是一个由部委发布的政策性文件,不属于法律文件

B. 该文件适用于2004年的等级保护工作,其内容不能约束到2005年及之后的工作

C. 该文件是一个总体性指导文件,规定所有信息系统都要纳入等级保护定级范围

D. 该文件适用范围为发文的这四个部门,不适用于其他部门和企业等单位

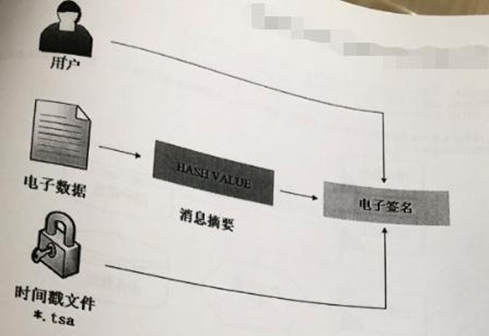

A. 不可伪造性

B. 不可否认性

C. 保证消息完整性

D. 机密性

A. 组织机构内的敏感岗位不能由一个人长期负责

B. 对重要的工作进行分解,分配给不同人员完成

C. 一个人有且仅有其执行岗位所足够的许可和权限

D. 防止员工由一个岗位变动到另一个岗位,累积越来越多的权限

解析:解析:解释:C是“最小特权”的解释;A描述的是轮岗;B描述的是权限分离;D描述的是防止权限蔓延。

A. 1——2——3

B. 3——2——1

C. 2——1——3

D. 3——1——2

A. 监控和反馈ISMS

B. 批准和监督ISMS

C. 监视和评审ISMS

D. 沟通和咨询ISMS

解析:解析:解释:管理体系PDCA分别指的阶段是:P-规划建立、D-实施运行、C-监视和评审、A-保持和改进。

A. 安全机制;安全缺陷;保护和检测

B. 安全缺陷;安全机制;保护和检测

C. 安全缺陷;保护和检测;安全机制;

D. 安全缺陷;安全机制;保护和监测

A. 所有的变更都必须文字化,并被批准

B. 变更应通过自动化工具来实施

C. 应维护系统的备份

D. 通过测试和批准来确保质量

A. 明确业务对信息安全的要求

B. 识别来自法律法规的安全要求

C. 论证安全要求是否正确完整

D. 通过测试证明系统的功能和性能可以满足安全要求

解析:解析:解释:D属于项目的验收阶段,不属于IT项目的立项阶段,题干属于立项阶段。