A、 此项目将项目目标分解为系统上线运营和运行系统风险处理分期实施,具有合理性和可行性

B、 在工程安全监理的参与下,确保了此招标文件的合理性

C、 工程规划不符合信息安全工程的基本原则

D、 招标文件经营管理层审批,表明工程目标符合业务发展规划

答案:C

解析:解析:解释:题目描述不符合信息安全工程的“同步规划、同步实施”的基本原则。

A、 此项目将项目目标分解为系统上线运营和运行系统风险处理分期实施,具有合理性和可行性

B、 在工程安全监理的参与下,确保了此招标文件的合理性

C、 工程规划不符合信息安全工程的基本原则

D、 招标文件经营管理层审批,表明工程目标符合业务发展规划

答案:C

解析:解析:解释:题目描述不符合信息安全工程的“同步规划、同步实施”的基本原则。

A. 访问控制表(ACL)

B. 访问控制矩阵

C. 能力表(CL)

D. 前缀表(Profiles)

解析:解析:解释:定义主体访问客体的权限叫作CL。定义客体被主体访问的权限叫ACL。

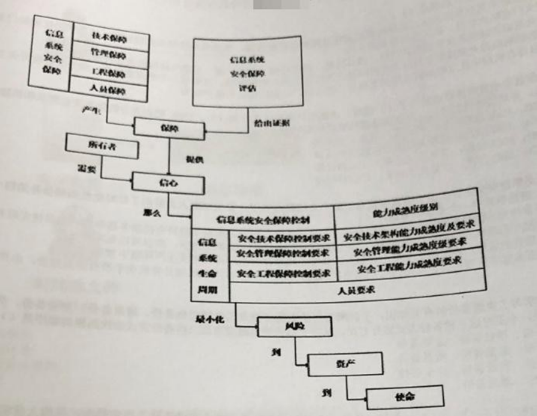

A. 安全保障工作;客观证据;信息系统;生命周期;动态持续

B. 客观证据;安全保障工作;信息系统;生命周期;动态持续

C. 客观证据;安全保障工作;生命周期;信息系统;动态持续

D. 客观证据;安全保障工作;动态持续;信息系统;生命周期

A. 安全账号管理器(SAM)具体表现就是%SystemRoot%\system32\config\sam

B. 安全账号管理器(SAM)存储的账号信息是存储在注册表中

C. 安全账号管理器(SAM)存储的账号信息administrator和system是可读和可写的

D. 安全账号管理器(SAM)是windows的用户数据库系统进程通过SecurityAccountsManager服务进行访问和操作

A. 标识与鉴别

B. 访问控制

C. 权限管理

D. 网络云盘存取保护

A. 可读可写

B. 可读不可写

C. 可写不可读

D. 不可读不可写

A. 第二层隧道协议(L2TP)

B. Internet安全性(IPSEC)

C. 终端访问控制器访问控制系统(TACACS+)

D. 点对点隧道协议(PPTP)

解析:解析:解释:TACACS+是AAA权限控制系统,不属于VPN。

A. 系统安全工程能力成熟度模型(SSE-CMM)定义了6个能力级别,当工程队不能执行一个过程域中的基本实践时,该过程域的过程能力为0级

B. 达到SSE-CMM最高级以后,工程队伍执行同一个过程,每次执行结果质量必须相同。

C. 系统安全工程能力成熟度模型(SSE-CMM)定义了3个风险过程:评价威胁,评价脆弱性,评价影响。

D. SSE-CMM强调系统安全工程与其他工程科学的区别和独立性。

解析:解析:解释:A当工程队不能执行一个过程域中的基本实践时,该过程域的过程能力为0级B错误,每次质量结果难以相同。C错误,SSE-CMM定义了一个风险过程,包括四个部分,评估影响、评估威胁、评估脆弱性、评估安全风险。D错误,SSE-CMM强调的是关联性而非独立性。

A. 计算机取证是使用先进的技术和工具,按照标准规程全面的检查计算机系统以提取和保护有关计算机犯罪的相关证据的活动

B. 取证的目的包括通过证据,查找肇事者,通过证据推断犯罪过程,通过证据判断受害者损失程度及涉及证据提供法律支持

C. 电子证据是计算机系统运行过程中产生的各种信息记录及存储的电子化资料及物品,对于电子证据取证工作主要围绕两方面进行证据的获取和证据的保护

D. 计算机取证的过程,可以分为准备,保护,提取,分析和提交五个步骤

A. 人工审核源代码审校的效率低,但采用多人并行分析可以完全弥补这个缺点

B. 源代码审核通过提供非预期的输入并监视异常结果来发现软件故障,从而定位可能导致安全弱点的薄弱之处

C. 使用工具进行源代码审核,速度快,准确率高,已经取代了传统的人工审核

D. 源代码审核是对源代码检查分析,检测并报告源代码中可能导致安全弱点的薄弱之处

解析:解析:解释:D为源代码审核工作内容描述。

A. 4

B. 5

C. 6

D. 7

解析:解析:解释:CC标准EAL1-EAL7级。