A、 Land攻击

B、 Smurf攻击

C、 PingofDeath攻击

D、 ICMPFlood

答案:D

解析:解析:解释:发送大量的ICMP回应请求为ICMPFlood。

A、 Land攻击

B、 Smurf攻击

C、 PingofDeath攻击

D、 ICMPFlood

答案:D

解析:解析:解释:发送大量的ICMP回应请求为ICMPFlood。

A. 软件系统代码的复杂性

B. 软件系统市场出现信息不对称现象

C. 复杂异构的网络环境

D. 攻击者的恶意利用

A. 仅提供数字签名

B. 仅提供保密性

C. 仅提供不可否认性

D. 保密性和消息完整性

解析:解析:解释:实现的安全服务包括保密性、完整性、身份鉴别、抗重放攻击。

A. 风险管理在系统开发之初就应该予以充分考虑,并要贯穿于整个系统开发过程之中

B. 风险管理活动应成为系统开发、运行、维护、直至废弃的整个生命周期内的持续性工作

C. 由于在系统投入使用后部署和应用风险控制措施针对性会更强,实施成本会相对较低

D. 在系统正式运行后,应注重残余风险的管理,以提高快速反应能力

解析:解析:解释:安全措施投入应越早则成本越低,C答案则成本会上升。

A. BP是基于最新技术而制定的安全参数基本配置

B. 大部分BP是没有进过测试的

C. 一项BP适用于组织的生存周期而非仅适用于工程的某一特定阶段

D. 一项BP可以和其他BP有重叠

解析:解析:解释:A答案中BP是基于工程实践总结的工程单元。B答案中BP是经过测试和实践验证的。C答案中一项BP适用于组织的生存周期是正确的。D一项BP不能和其他BP重叠。

A. 在软件立项时考虑到软件安全相关费用,经费中预留了安全测试、安全评审相关费用,确保安全经费得到落实

B. 在软件安全设计时,邀请软件安全开发专家对软件架构设计进行评审,及时发现架构设计中存在的安全不足

C. 确保对软编码人员进行安全培训,使开发人员了解安全编码基本原则和方法,确保开发人员编写出安全的代码

D. 软件上线前对软件全面安全性测试,包括源代码分析、模糊测试、渗透测试,未经以上测试的软件不允许上线运行

解析:解析:解释:软件的安全测试根据实际情况进行测试措施的选择和组合。

A. 资产的价值指采购费用

B. 资产的价值指维护费用

C. 资产的价值与其重要性密切相关

D. 资产的价值无法估计

解析:解析:解释:答案为C。

A. 用户通过自己设置的口令登录系统,完成身份鉴别

B. 用户使用个人指纹,通过指纹识别系统的身份鉴别

C. 用户利用和系统协商的秘密函数,对系统发送挑战进行正确应答,通过身份鉴别

D. 用户使用集成电路卡(如智能卡)完成身份鉴别

解析:解析:解释:实体所有鉴别包括身份证、IC卡、钥匙、USB-Key等。

A. 口令攻击

B. 暴力破解

C. 拒绝服务攻击

D. 社会工程学攻击

解析:解析:解释:D属于社会工程学攻击。

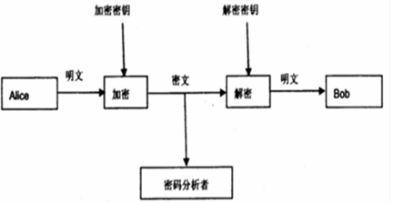

A. 此密码体制为对称密码体制

B. 此密码体制为私钥密码体制

C. 此密码体制为单钥密码体制

D. 此密码体制为公钥密码体制

A. Land攻击

B. Smurf攻击

C. PingofDeath攻击

D. ICMPFlood

解析:解析:解释:发送大量的ICMP回应请求为ICMPFlood。