A、 确保采购定制的设备、软件和其他系统组件满足已定义的安全要求

B、 确保整个系统已按照领导要求进行了部署和配置

C、 确保系统使用人员已具备使用系统安全功能和安全特性的能力

D、 确保信息系统的使用已得到授权

答案:B

解析:解析:解释:B是错误的,不是按照领导要求进行了部署和配置。

A、 确保采购定制的设备、软件和其他系统组件满足已定义的安全要求

B、 确保整个系统已按照领导要求进行了部署和配置

C、 确保系统使用人员已具备使用系统安全功能和安全特性的能力

D、 确保信息系统的使用已得到授权

答案:B

解析:解析:解释:B是错误的,不是按照领导要求进行了部署和配置。

A. 信息安全管理;独立审查;报告工具;技能和经验;定期评审

B. 信息安全管理;技能和经验;独立审查;定期评审;报告工具

C. 独立审查;信息安全管理;技能和经验;定期评审;报告工具

D. 信息安全管理;独立审查;技能和经验;定期评审;报告工具

A. 1——2——3

B. 3——2——1

C. 2——1——3

D. 3——1——2

A. C2

B. C1

C. B2

D. B1

解析:解析:解释:答案为B1。

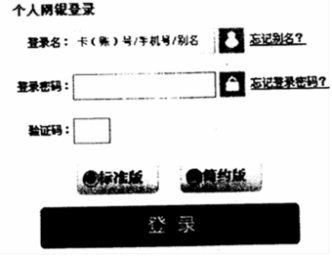

A. 个人网银和用户之间的双向鉴别

B. 由可信第三方完成的用户身份鉴别

C. 个人网银系统对用户身份的单向鉴别

D. 用户对个人网银系统合法性单向鉴别

A. everyone

B. administrators

C. powerusers

D. users

A. NTFS使用事务日志自动记录所有文件夹和文件更新,当出现系统损坏和电源故障等问题,而引起操作失败后,系统能利用日志文件重做或恢复未成功的操作

B. NTFS的分区上,可以为每个文件或文件夹设置单独的许可权限

C. 对于大磁盘,NTFS文件系统比FAT有更高的磁盘利用率

D. 相比FAT文件系统,NTFS文件系统能有效的兼容linux下EXT2文件格式

解析:解析:解释:NTFS不能兼容EXT文件系统。

A. 项目是为达到特定的目的、使用一定资源、在确定的期间内、为特定发起人而提供独特的产品、服务或成果而进行的一次性努力。

B. 项目有明确的开始日期,结束日期由项目的领导者根据项目进度来随机确定。

C. 项目资源指完成项目所需要的人、财、物等。

D. 项目目标要遵守SMART原则,即项目的目标要求具体(Specific)、可测量(Measurable)、需相关方的一致同意(Agreeto)、现实(Realistic)、有一定的时限(Timeoriented)

解析:解析:解释:据项目进度不能随机确定,需要根据项目预算、特性、质量等要求进行确定。

A. 信息产品安全评估是测评机构的产品的安全性做出的独立评价,增强用户对已评估产品安全的信任

B. 目前我国常见的信息系统安全测评包括信息系统风险评估和信息系统安全保障测评两种类型

C. 信息安全工程能力评估是对信息安全服务提供者的资格状况、技术实力和实施服务过程质量保证能力的具体衡量和评价。

D. 信息系统风险评估是系统地分析网络与信息系统所面临的威胁及其存在的脆弱性,评估安全事件可能造成的危害程度,提出游针对性的安全防护策略和整改措施

解析:解析:解释:测评包括产品测评、风险评估、保障测评和等级保护测评。

A. 国家标准《信息系统安全保障评估框架第一部分:简介和一般模型》(GB/T20274.1-2006)中的信息系统安全保障模型将风险和策略作为基础和核心

B. 模型中的信息系统生命周期模型是抽象的概念性说明模型,在信息系统安全保障具体操作时,可根据具体环境和要求进行改动和细化

C. 信息系统安全保障强调的是动态持续性的长效安全,而不仅是某时间点下的安全

D. 信息系统安全保障主要是确保信息系统的保密性、完整性和可用性,单位对信息系统运行维护和使用的人员在能力和培训方面不需要投入

解析:解析:解释:单位对信息系统运行维护和使用的人员在能力和培训方面需要投入。

A. P是Plan,指分析问题、发现问题、确定方针、目标和活动计划

B. D是Do,指实施、具体运作,实现计划中的内容

C. C是Check,指检查、总结执行计划的结果,明确效果,找出问题

D. A是Aim,指瞄准问题,抓住安全事件的核心,确定责任