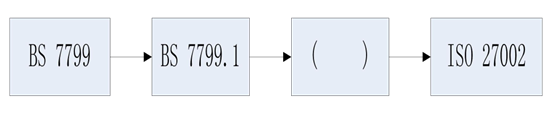

A、 BS7799.1.3

B、 ISO17799

C、 AS/NZS4630

D、 NISTSP800-37

答案:B

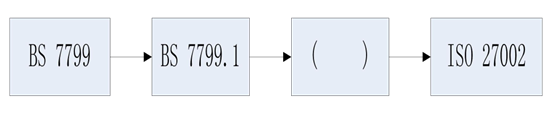

A、 BS7799.1.3

B、 ISO17799

C、 AS/NZS4630

D、 NISTSP800-37

答案:B

A. 坚持积极防御、综合防范的方针

B. 重点保障基础信息网络和重要信息系统安全

C. 创建安全健康的网络环境

D. 提高个人隐私保护意识

解析:解析:解释:提高个人隐私保护意识不属于(2003年)我国加强信息安全保障工作的总体要求。

A. 组织信息系统安全架构

B. 信息安全工作的基本原则

C. 组织信息安全技术参数

D. 组织信息安全实施手段

解析:解析:解释:安全策略是宏观的原则性要求,不包括具体的架构、参数和实施手段。

A. 明确业务对信息安全的要求

B. 识别来自法律法规的安全要求

C. 论证安全要求是否正确完整

D. 通过测试证明系统的功能和性能可以满足安全要求

解析:解析:解释:D属于项目的验收阶段,不属于IT项目的立项阶段,题干属于立项阶段。

A. 信息安全法律环境是信息安全保障体系中的必要环节

B. 明确违反信息安全的行为,并对行为进行相应的处罚,以打击信息安全犯罪活动

C. 信息安全主要是技术问题,技术漏洞是信息犯罪的根源

D. 信息安全产业的逐渐形成,需要成熟的技术标准和完善的技术体系

解析:解析:解释:信息安全问题是多方面存在的,不能认为主要为技术问题,同时技术漏洞不是犯罪的根源所在。

A. 用户名

B. 用户口令明文

C. 用户主目录

D. 用户登录后使用的SHELL

A. Special-purpose.特定、专用用途的

B. Proprietary专有的、专卖的

C. Private私有的、专有的

D. Specific特种的、具体的

解析:解析:解释:C为正确答案。

A. 全国通信标准化技术委员会(TC485)

B. 全国信息安全标准化技术委员会(TC260)

C. 中国通信标准化协会(CCSA)

D. 网络与信息安全技术工作委员会

解析:解析:解释:答案为B。

A. 己方的私钥

B. 己方的公钥

C. 对方的私钥

D. 对方的公钥

A. 口令攻击

B. 暴力破解

C. 拒绝服务攻击

D. 社会工程学攻击

解析:解析:解释:D属于社会工程学攻击。

A. 信息系统安全必须遵循的相关法律法规,国家以及金融行业安全标准

B. 信息系统所承载该银行业务正常运行的安全需求

C. 消除或降低该银行信息系统面临的所有安全风险

D. 该银行整体安全策略

解析:解析:解释:无法消除或降低该银行信息系统面临的所有安全风险。