A、 最小特权原则,是让用户可以合法的存取或修改数据库的前提下,分配最小的特权,使得这些信息恰好能够完成用户的工作

B、 最大共享策略,在保证数据库的完整性、保密性和可用性的前提下,最大程度也共享数据库中的信息

C、 粒度最小策略,将数据库中的数据项进行划分,粒度越小,安全级别越高,在实际中需要选择最小粒度

D、 按内容存取控制策略,不同权限的用户访问数据库的不同部分

答案:B

A、 最小特权原则,是让用户可以合法的存取或修改数据库的前提下,分配最小的特权,使得这些信息恰好能够完成用户的工作

B、 最大共享策略,在保证数据库的完整性、保密性和可用性的前提下,最大程度也共享数据库中的信息

C、 粒度最小策略,将数据库中的数据项进行划分,粒度越小,安全级别越高,在实际中需要选择最小粒度

D、 按内容存取控制策略,不同权限的用户访问数据库的不同部分

答案:B

A. 质量控制、进度控制、成本控制、合同管理、信息管理和协调

B. 质量控制、进度控制、成本控制、合同管理和协调

C. 确定安全要求、认可设计方案、监视安全态势、建立保障证据和协调

D. 确定安全要求、认可设计方案、监视安全态势和协调

解析:解析:解释:A为监理的内容。

A. 该网站软件存在保密性方面安全问题

B. 该网站软件存在完整性方面安全问题

C. 该网站软件存在可用性方面安全问题

D. 该网站软件存在不可否认性方面安全问题

解析:解析:解释:题干描述的是完整性。

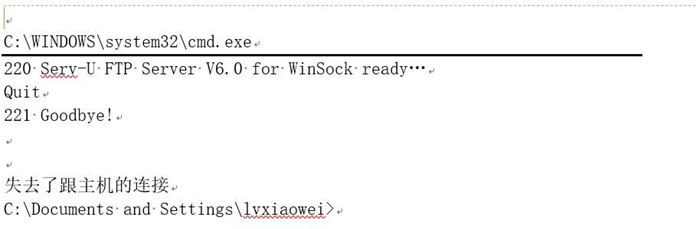

A. 安全测试人员链接了远程服务器的220端口

B. 安全测试人员的本地操作系统是Linux

C. 远程服务器开启了FTP服务,使用的服务器软件名FTPServer

D. 远程服务器的操作系统是windows系统

A. 增量备份是备份从上次完全备份后更新的全部数据文件

B. 依据具备的灾难恢复资源程度的不同,灾难恢复能力分为7个等级

C. 数据备份按数据类型划分可以划分为系统数据备份和用户数据备份

D. 如果系统在一段时间内没有出现问题,就可以不用再进行容灾演练了

解析:解析:解释:A错误,因为差分备份是上次全备后的更新数据;增量备份是任何上一次备份后的更新数据。全备份周期最长、次之差分备份,更新周期最短是增量备份。B错误,我国灾备能力级别一共分为6级。D是明显的错误。

A. Special-purpose.特定、专用用途的

B. Proprietary专有的、专卖的

C. Private私有的、专有的

D. Specific特种的、具体的

解析:解析:解释:C为正确答案。

A. 减少威胁源,采用法律的手段制裁计算机的犯罪,发挥法律的威慑作用,从而有效遏制威胁源的动机

B. 签订外包服务合同,将有计算难点,存在实现风险的任务通过签订外部合同的方式交予第三方公司完成,通过合同责任条款来应对风险

C. 减低威胁能力,采取身份认证措施,从而抵制身份假冒这种威胁行为的能力

D. 减少脆弱性,及时给系统打补丁,关闭无用的网络服务端口,从而减少系统的脆弱性,降低被利用的可能性

解析:解析:解释:B属于转移风险。

A. 权限分离原则

B. 最小的特权原则

C. 保护最薄弱环节的原则

D. 纵深防御的原则

A. 测量单位是基本实施(BasePractices,BP)

B. 测量单位是通用实践(GenericPractices,GP)

C. 测量单位是过程区域(ProcessAreas,PA)

D. 测量单位是公共特征(CommonFeatures,CF)

解析:解析:解释:公共特征是衡量能力的标志。

A. 软件系统代码的复杂性

B. 软件系统市场出现信息不对称现象

C. 复杂异构的网络环境

D. 攻击者的恶意利用

A. 资产识别是指对需求保护的资产和系统等进行识别和分类

B. 威胁识别是指识别与每项资产相关的可能威胁和漏洞及其发生的可能性

C. 脆弱性识别以资产为核心,针对每一项需求保护的资产,识别可能被威胁利用的弱点,并对脆弱性的严重程度进行评估

D. 确认已有的安全措施仅属于技术层面的工作,牵涉到具体方面包括:物理平台、系统平台、网络平台和应用平台

解析:解析:解释:安全措施既包括技术层面,也包括管理层面。