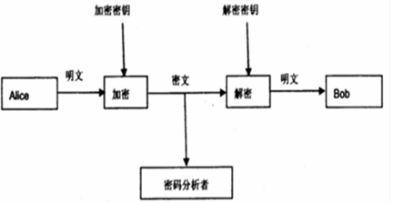

A、 此密码体制为对称密码体制

B、 此密码体制为私钥密码体制

C、 此密码体制为单钥密码体制

D、 此密码体制为公钥密码体制

答案:D

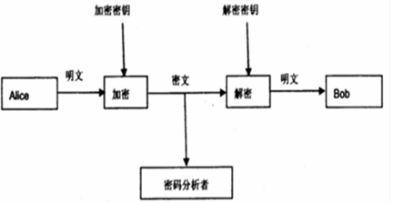

A、 此密码体制为对称密码体制

B、 此密码体制为私钥密码体制

C、 此密码体制为单钥密码体制

D、 此密码体制为公钥密码体制

答案:D

A. 老王安排下属小李将损害的涉密计算机某国外品牌硬盘送到该品牌中国区维修中心修理

B. 老王要求下属小张把中心所有计算机贴上密级标志

C. 老王每天晚上12点将涉密计算机连接上互联网更新杀毒软件病毒库

D. 老王提出对加密机和红黑电源插座应该与涉密信息系统同步投入使用

A. Windows系统是采用SID(安全标识符)来标识用户对文件或文件夹的权限

B. Windows系统是采用用户名来标识用户对文件或文件夹的权限

C. Windows系统默认会生成administrator和guest两个账号,两个账号都不允许改名和删除

D. Windows系统默认生成administrator和guest两个账号,两个账号都可以改名和删除

A. 该文件是一个正常文件,test用户使用的shell,test不能读该文件,只能执行

B. 该文件是一个正常文件,是test用户使用的shell,但test用户无权执行该文件

C. 该文件是一个后门程序,该文件被执行时,运行身份是root,test用户间接获得了root权限

D. 该文件是一个后门程序,由于所有者是test,因此运行这个文件时文件执行权限为test

解析:解析:解释:根据题干则答案为C。

A. 各国普遍将与国家安全、社会稳定和民生密切相关的关键基础设施作为信息安全保障的重点

B. 各国普遍重视战略规划工作,逐步发布网络安全战略、政策评估报告、推进计划等文件

C. 各国普遍加强国际交流与对话,均同意建立一致的安全保障系统,强化各国安全系统互通

D. 各国普遍积极推动信息安全立法和标准规范建设,重视应急响应、安全监管和安全测评

A. 存储在注册表中的账号数据是管理员组用户都可以访问,具有较高的安全性

B. 存储在注册表中的账号数据administrator账户才有权访问,具有较高的安全性

C. 存储在注册表中的账号数据任何用户都可以直接访问,灵活方便

D. 存储在注册表中的账号数据只有System账号才能访问,具有较高的安全性

解析:解析:解释:D为正确答案。

A. 信息系统;信息安全保障;威胁;检测工作

B. 信息安全保障;信息系统;检测工作;威胁;检测工作

C. 信息安全保障;信息系统;威胁;检测工作

D. 信息安全保障;威胁;信息系统;检测工作

A. 从传播范围来看,恶意代码呈现多平台传播的特征。

B. 按照运行平台,恶意代码可以分为网络传播型病毒、文件传播型病毒。

C. 不感染的依附性恶意代码无法单独执行

D. 为了对目标系统实施攻击和破坏,传播途径是恶意代码赖以生存和繁殖的基本条件

解析:解析:解释:按照运行平台,恶意代码可以分为Windows平台、Linux平台、工业控制系统等。

A. ACL是Bell-LaPadula模型的一种具体实现

B. ACL在删除用户时,去除该用户所有的访问权限比较方便

C. ACL对于统计某个主体能访问哪些客体比较方便

D. ACL在增加和修改哪些客体被主体访问比较方便

A. 在防火墙上设置策略,阻止所有的ICMP流量进入

B. 删除服务器上的ping.exe程序

C. 增加带宽以应对可能的拒绝服务攻击

D. 增加网站服务器以应对即将来临的拒绝服务攻击

解析:解析:解释:A是应对措施。

A. 漏洞是存在于信息系统的某种缺陷。

B. 漏洞存在于一定的环境中,寄生在一定的客体上(如TOE中、过程中等)。

C. 具有可利用性和违规性,它本身的存在虽不会造成破坏,但是可以被攻击者利用,从而给信息系统安全带来威胁和损失。

D. 漏洞都是人为故意引入的一种信息系统的弱点

解析:解析:解释:漏洞是人为故意或非故意引入的弱点。