A、 ACL是Bell-LaPadula模型的一种具体实现

B、 ACL在删除用户时,去除该用户所有的访问权限比较方便

C、 ACL对于统计某个主体能访问哪些客体比较方便

D、 ACL在增加和修改哪些客体被主体访问比较方便

答案:D

A、 ACL是Bell-LaPadula模型的一种具体实现

B、 ACL在删除用户时,去除该用户所有的访问权限比较方便

C、 ACL对于统计某个主体能访问哪些客体比较方便

D、 ACL在增加和修改哪些客体被主体访问比较方便

答案:D

A. 可以建立起文档化的信息安全管理规范,实现有“法”可依,有章可循,有据可查

B. 可以强化员工的信息安全意识,建立良好的安全作业习惯,培育组织的信息安全企业文化

C. 可以增强客户、业务伙伴、投资人对该组织保障其业务平台和数据信息的安全信心

D. 可以深化信息安全管理,提高安全防护效果,使组织通过国际标准化组织的ISO9001认证

A. 数字签名

B. 非安全信道的密钥交换

C. 消息认证码

D. 身份认证

A. httpd.conf

B. srLconf

C. access.Conf

D. Inet.conf

解析:解析:解释:根据题干本题选择A。

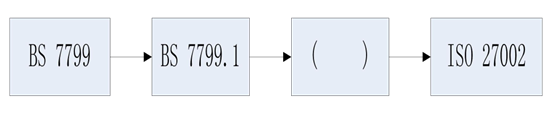

A. BS7799.1.3

B. ISO17799

C. AS/NZS4630

D. NISTSP800-37

A. 应急响应是指组织为了应急突发/重大信息安全事件的发生所做的准备,以及在事件发生后所采取的措施

B. 应急响应方法,将应急响应管理过程分为遏制、根除、处置、恢复、报告和跟踪6个阶段

C. 对信息安全事件的分级主要参考信息系统的重要过程、系统损失和社会影响三方面。

D. 根据信息安全事件的分级参考要素,可将信息安全事件划分为4个级别,特别重大事件(I级)、重大事件(II级)、较大事件(III级)和一般事件(IV级)

解析:解析:解释:应急响应包括六个阶段,为准备、检测、遏制、根除、恢复、跟踪总结。

A. 安全保障工作;客观证据;信息系统;生命周期;动态持续

B. 客观证据;安全保障工作;信息系统;生命周期;动态持续

C. 客观证据;安全保障工作;生命周期;信息系统;动态持续

D. 客观证据;安全保障工作;动态持续;信息系统;生命周期

A. 文件隐藏

B. 进程隐藏

C. 网络连接隐藏

D. 以上都是

解析:解析:解释:答案为D。

A. 信息系统安全保障与信息系统的规划组织、开发采购、实施交付、运行维护和废弃等生命周期密切相关

B. 信息系统安全保障要素包括信息的完整性、可用性和保密性

C. 信息系统安全需要从技术、工程、管理和人员四个领域进行综合保障

D. 信息系统安全保障需要将信息系统面临的风险降低到可接受的程度,从而实现其业务使命

解析:解析:解释:信息系统安全保障要素为技术工程管理和人员四个领域。信息系统安全保障的安全特征是完整、保密和可用性。

A. -rwxr-xr-x3useradmin1024Sep1311:58test

B. drwxr-xr-x3useradmin1024Sep1311:58test

C. -rwxr-xr-x3adminuser1024Sep1311:58test

D. drwxr-xr-x3adminuser1024Sep1311:58test

解析:解析:解释:根据题干本题选A。

A. 该协议使用非对称密钥加密机制

B. 密钥分发中心由认证服务器、票据授权服务器和客户机三个部分组成

C. 该协议完成身份鉴别后将获取用户票据许可票据

D. 使用该协议不需要时钟基本同步的环境

解析:解析:解释:A错误,因为使用对称密码;B错误,因为密钥分发中心不包括客户机;D错误,因为协议需要时钟同步。三个步骤:1)身份认证后获得票据许可票据;2)获得服务许可票据;3)获得服务。