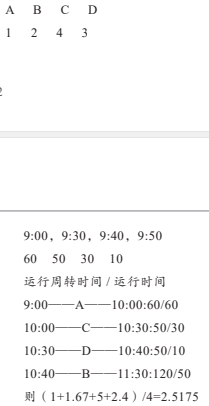

A、2.52

B、3

C、3.62

D、3.98

答案:A

解析:解析:带权周转时间(W)=T(周转时间也就是等待时间加服务时间)/Ts(服务时间)平均带权周转时间 = 带权周转时间 / 进程数。 故选 A 项。

故选 A 项。

A、2.52

B、3

C、3.62

D、3.98

答案:A

解析:解析:带权周转时间(W)=T(周转时间也就是等待时间加服务时间)/Ts(服务时间)平均带权周转时间 = 带权周转时间 / 进程数。 故选 A 项。

故选 A 项。

A. 队列

B. 线性表.

C. 栈

D. 循环链表

解析:解析:栈操作数据的原则:“先进后出”;队列操作数据的原则:”先进先出”。故选 C 项。

A. def

B. function

C. def

D. class

E.

F.

G.

H.

I.

J.

解析:

A. 软件开发工具

B. 软件的运行环境

C. 软件可靠性

D. 软件需要完成什么

解析:解析:软件需要完成什么属于功能需求的内容。故选 D 项。

A. 随机访问,查询效率高

B. 方便插入和删除

C. 空间地址连续

D. 没有优点

解析:解析:要删除第一个结点,那么在单循环链表中,q 的 next 域应该指向 p 的下一个结点,且由于 p 需要指向表中的第一个结点,此时第一个结点被删除了,那么 p 应该指向原来的第二个结点,即原 p 的下一个结点。p=p->next,让 p 指向原 p 的下一个结点,230即删除第一个结点后,新的第一个结点;q->next=p,q 的 next 域原本指向被删除的第一个结点,这个结点被删除了,它应该指向原来的第一个结点的下一个结点,此时即为p。故选 C 项。

A. Shell

B. JavaScript

C. PHP

D. HTML

解析:解析:Shell 是 Linux 系统中的外壳语言。在计算机科学中,是指“提供用户使用界面”的软件,通常指的是命令行界面的解析器。故选 A 项。

A. 被动攻击

B. 主动攻击.

C. 物理临近攻击

D. 内部人员攻击.

解析:解析:网络攻击可以分为以下几类:(1)被动攻击。攻击者通过监视所有信息流以获得某些秘密。这种攻击可以是基于网络(跟踪通信链路)或基于系统(用秘密抓取数据的特洛伊木马代替系统部件)的。被动攻击是最难被检测到的,因此对付这种攻击的重点是预防,主要手段如数据加密等。(2)主动攻击。攻击者试图突破网络的安全防线。这种攻击涉及到数据流的修改或创建错误流,主要攻击形式有假冒、重放、欺骗、消息纂改和拒绝服务等。这种攻击无法预防但却易于检测,因此对付的重点是测而不是防,主要手段如防火墙、入侵检测技术等。(3)物理临近攻击。在物理临近攻击中未授权者可物理上接近网络、系统或设备,目的是修改、收集或拒绝访问信息。(4)内部人员攻击。内部人员攻击由这些人实施,他们要么被授权在信息安全处理系统的物理范围内,要么对信息安全处理系统具有直接访问权。有恶意的和非恶意的(不小心或无知的用户)两种内部人员攻击。(5)分发攻击。它是指在软件和硬件开发出来之后和安装之前这段时间,或当它从一个地方传到另一个地方时,攻击者恶意修改软硬件。故选 ABCD 项。

A. 1

B. 2

C. 3

D. 4

解析:解析:第一代电子管计算机:数据处理;第二代晶体管计算机:工业控制;第三代中小规模集成电路:小型计算机;第四代大规模和超大规模集成电路:微型计算机。故选 D 项。

A. 随机地选取测试数据

B. 取一切可能的输入数据作为测试结果

C. 在完成编码以后制定软件的测试计划

D. 选择发现错误可能性大的数据作为测试数据

解析:解析:软件测试的目的是尽可能多的发现程序中的错误,尤其是发现至今尚未发现的错误。为提高测试的效率,测试用例应选择发现错误可能性大的数据,无目的地随机选取测试数据和进行穷举测试都将降低测试的效率,不能有效得到希望的测试效果。故选 D 项。

A. 信道容量

B. 信道宽度

C. 信道速率

D. 信道性能

解析:解析:A 项,信道容量指的是信道能无错误传送的最大信息率。B 项,信道宽度指的是信道的最大数据传输速率,即单位时间内可传送的最大比特数。C 项,信道传输速率指的是数据在信道上的传输速率。D 项,信道性能指的是信道的性能。故选 A 项。

A. 大型机

B. 小型机

C. 个人电脑

D. 终端设备

解析:解析:小型机是指运行原理类似于 PC(个人电脑)和服务器,但性能及用途又与它们截然不同的一种高性能计算机,它是 70 年代由 DEC(数字设备公司)公司首先开发的一种高性能计算产品。小型机具有区别 PC 及其服务器的特有体系结构。故选 B 项。