A、 两台路由器使用了不同的Process ID

B、 两台路由器直连的两个接口上设置了不同的网络类型

C、 两台路由器使用相同的RouterID

D、 直连的两个端口ospf dr-priority设置为0

答案:D

A、 两台路由器使用了不同的Process ID

B、 两台路由器直连的两个接口上设置了不同的网络类型

C、 两台路由器使用相同的RouterID

D、 直连的两个端口ospf dr-priority设置为0

答案:D

A. 缺省情况下,一个IS-IS进程下最多可配置3个区域地址

B. NSAP是OSI协议栈中用于定位资源的地址,主要用于提供网络层和上层应用之间的接口

C. 在NSAP地址结构中,SEL的作用类似IP中的“协议标识符”,在IP上SEL均为01

D. NSAP地址由IDP和DSP两部分组成

A. IP欺骗攻击

B. Smurf攻击

C. SYN Flood攻击

D. ICMP重定向攻击

解析:好的!让我们一起来了解一下这道题。 **题干分析:** - 攻击者发送ICMP应答请求。 - 将请求包的目的地址设置为受害网络的广播地址。 **背景知识:** - **ICMP(Internet Control Message Protocol)**:是互联网控制报文协议,主要用于传输错误信息或控制信息。 - **广播地址**:在局域网中,广播地址是指向该局域网内所有设备的一个特殊地址。例如,在一个24位子网掩码的网络中,如果IP地址范围是192.168.1.0到192.168.1.255,那么广播地址就是192.168.1.255。 **选项分析:** A. **IP欺骗攻击**: - IP欺骗攻击指的是攻击者伪装成合法用户的IP地址进行攻击。 - 与本题描述不符,因为这里并没有提到伪装IP地址。 B. **Smurf攻击**: - Smurf攻击是一种利用ICMP应答请求进行放大攻击的方式。 - 具体来说,攻击者会向受害网络的广播地址发送ICMP应答请求,并将源地址伪装成受害者的IP地址。这样,受害网络中的所有设备都会回应给攻击者指定的受害者,导致大量流量涌入受害者。 - 这种方式正好符合题干中的描述。 C. **SYN Flood攻击**: - SYN Flood攻击是通过发送大量的SYN请求来消耗目标服务器的资源。 - 与ICMP无关,不符合题干描述。 D. **ICMP重定向攻击**: - ICMP重定向攻击是利用ICMP重定向消息来误导路由器或主机改变路由表。 - 这与题干描述的攻击方式不符。 **总结:** - 题目描述的是通过发送ICMP应答请求并设置目的地址为广播地址来实现攻击。 - 这种攻击方式正是Smurf攻击的特点。 因此,正确答案是 **B: Smurf攻击**。 希望这个解释对你有帮助!

A. 正确

B. 错误

A. TRUE

B. FALSE

A. DD报文携带LSA头部信息描述链路状态摘要信息

B. Hel1o报文用于发现和维护邻居关系,在广播型网络和NBLA网络上He11o报文也用来选举DR和BDR

C. DD报文包含全部的LSA信息,可以用于邻居间定期同步链路状态数据库信息

D. 两台路由器之间发送Hel1o报文的间隔必须一致,否则邻居无法建立

A. 发送者的Router ID

B. AS号

C. BGP版本号

D. TCP端口号

A. 正确

B. 错误

A. AS_Path属性

B. Community属性

C. Origin属性

D. 扩展Community属性

A. 路由器会将报文的入接口与RPF路由的RPF接口进行比较。如果一致则RPF检查通过,表明该报文来源路径正确,会将其向下游转发

B. 在组播数据转发过程中,组播路由器会对每一份接收到的组播数据报文都通过单播路由表进行RPF检查

C. 当路由器收到一份组播报文后,首先通过报文源地址的检查,然后按照路由源的优先级选出一条最优路由,则该路由的出接口为RPF接口

D. 如果RPF检查失败,表明报文来源路径错误,会云弃该报文

(1分)

(1分)

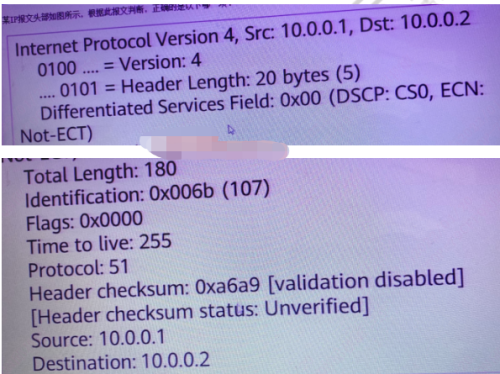

A. 该报文一定是只有AH时封装的IPsec VPN报文

B. 协议号51,代表该IP Header后的报文为AH头部

C. 协议号51,代表该IP Header后的报文为ESP头部

D. 该报文为IPsec VPI报文,并且该报文的数据部分被加密了