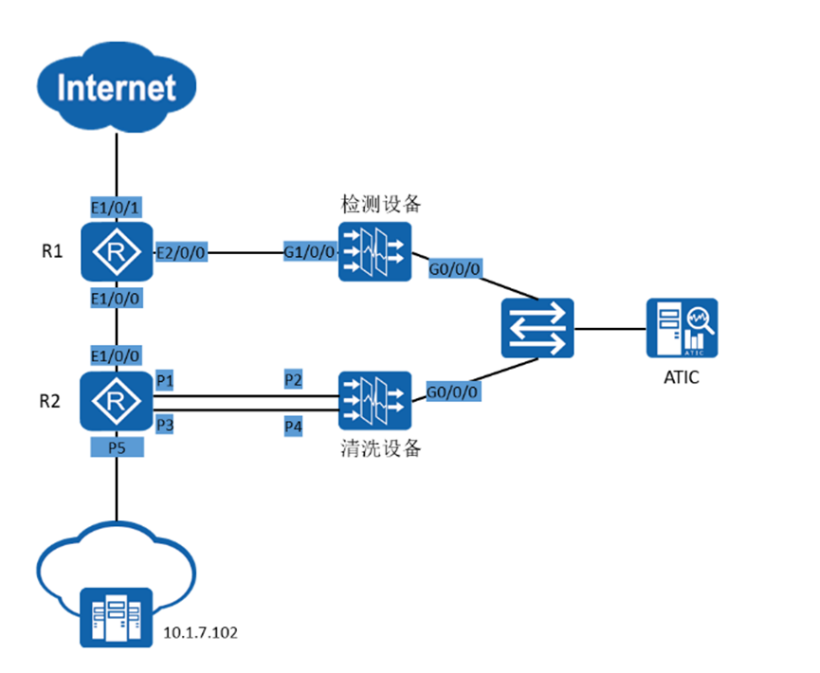

A、 待检测流量被清洗设备丢弃

B、 待检测设备清洗后会被再次发往清洗设备

C、 待检测流量到不了检测设备

D、 待检测流量不能被正常清洗

答案:B

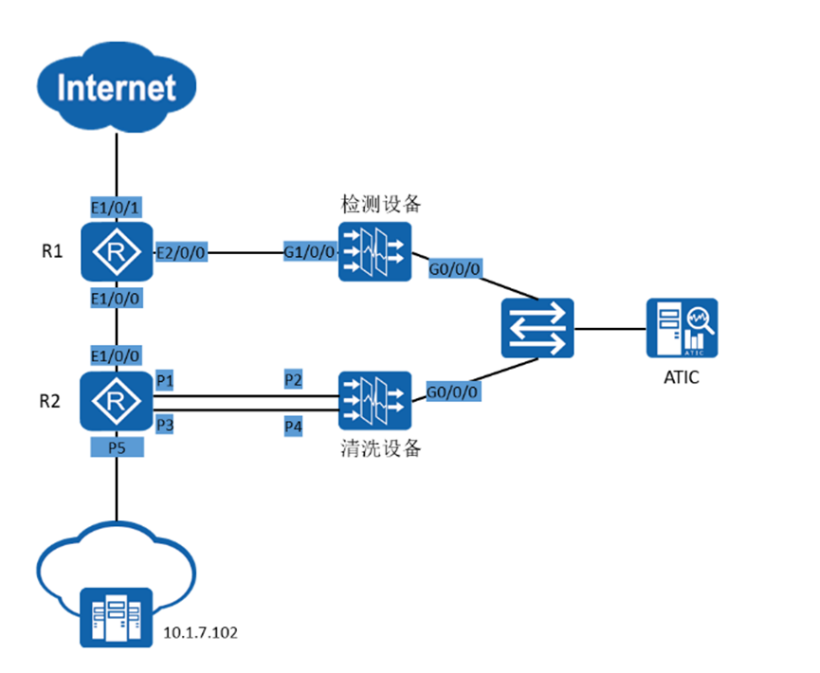

A、 待检测流量被清洗设备丢弃

B、 待检测设备清洗后会被再次发往清洗设备

C、 待检测流量到不了检测设备

D、 待检测流量不能被正常清洗

答案:B

A. 在运维管理区部署部署安全分析器、安全控制器、堡垒机、漏洞扫描、日志管理/审计系统,满足安全分析和安全运维功能。

B. 在核心数据区处部署Anti-DDos、FW、IPS等设备,满足数据安全要求。

C. 全场景解决方案围绕P2DR模型进行构建。

D. 在核心交换区部署流探针,镜像流量作为安全分析平台的数据源。

A. 互联网边界

B. 业务服务区

C. 办公网络

D. 核心交换区

A. 能够制造各种陷阱误导攻击者,造成攻击者对网络结构、攻击目标、漏洞分布的错误认知。

B. 诱捕器通过伪装真实业务和漏洞误导攻击者,使攻击者攻击诱捕器。

C. 攻击者在目标设备上安装程序的行为也能够被诱捕器捕获。

D. 网络诱捕技术能够针对攻击者攻击过程全程诱骗,给攻击者已攻击到目标的假象,但实际是在确认攻击意图并准备实施阻断。

A. 其中第二点中将服务器的3789端口请求传送给3456端口。

B. 其中第二点中将服务器的3456端口请求传送给3789端口。

C. 其中第一点中将服务器的3389端口数据转发到192.168.122.111:4444上。

D. 其中第一点中将服务器的4444端口数据转发到192.168.122.128:3389上。 AC Lcx渗透工具的基本语法,可以百度获取

A. DNS选明代理功能是通过替换DNS请求报文中的源地址实现的。

B. 开启DNS透明代理功能后,替换的DNS服务器地址由出接口决定。

C. 在NGFW作为出口网关且企业内网部署了DNS服务器的情况下,DNS透明代理功能仍可正常实现。

D. 同一个用户的两次DNS请求,在DNS透明代理的情况下,普换后的地址可能不同。

A. 可获得性

B. 可控性

C. 保密性

D. 完整性

A. 所有的S交换机都支持ECA检测

B. 交换机提取的metadata信息上送给HiSec Insight分析

C. 交换机的不仅能提取metadata信息,还能进行威胁分析。

D. S交换机可以呈现ECA检测结果

A. 安全基线的设置

B. 网络爬虫检查

C. SQL注入攻击

D. 敏感言论的提交

A. 在防火墙业务接口工作在二层、上下行连接路由器的组网情况下,建议使用负载分担组网。

B. 在防火墙业务接口工作在二层、上下行连接交换机的组网情况下,支持负载分担组网。

C. 在防火墙业务接口工作在三层、上下行连接路由器的组网情况下,可以使用主备备份组网。

D. 在防火墙业务接口工作在三层、上下行连接路由器的组网情况下,不可以使用负载分担组网。