172.以下哪些属于信息安全保障的关键要素?

A. 法律法规的制定

B. 安全运维与管理

C. 安全产品与技术

D. 人员

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee46700001.html

点击查看答案

174.在客户授权许可的情况下,才能进行网络渗透测试,否则属于违法行为。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700001.html

点击查看答案

718.MySQL是一个真正的多用户、多线程SQL数据库服务器。MySql-Server出于安全方面考虑只允许本机来连接访问。修改Mysq1 -Server用户配置: mysql>GRANT ALL PRIVILEGES ON *.* TO system@'192. 168. 1.10' IDENTIFIED BY ‘\Huawei\' WITH GRANT OPTION,关于该代码配置,以下哪一选项的描述是错误的?

A. 只允许192.168.1.10连接

B. 该用户密码为Huawei

C. 该用户名为system

D. 新增了一个新的普通用户

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700003.html

点击查看答案

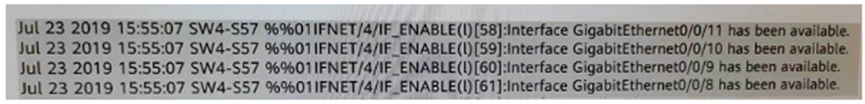

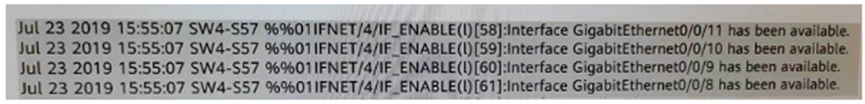

658.定期查看系统日志,若发现有非法操作、非法登录用户等异常情况,应根据异常情况进行相应的处理。如图所示,这种日志格式称为()(全英文小写)

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670000a.html

点击查看答案

1281.上网行为管理是指帮助互联网用户控制和管理对互联网的使用,那么上网行为管理包括以下哪些项?

A. 简易运维

B. 营销增值

C. 审计合规

D. 带宽管理

E. 安全接入

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ed80-c039-62ee46700013.html

点击查看答案

1339.网络安全攻击手段发展日新月异,跟踪和研究最新入侵检测与防御技术是安全运维工作的重要技术基础,也是安全体系建设的重要组成部分。以下哪些选项是网络安全的研究内容?

A. 工业网络安全

B. 互联网与电信安全

C. 内容安全

D. 软件安全

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-f168-c039-62ee46700003.html

点击查看答案

522.信息安全管理技术包括信息攻防技术和网络安全运维技术。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700025.html

点击查看答案

578.识别主机的操作系统,可以给攻击提供很多便利,例如利用操作系统本身的漏洞等。如果主机打开了TCR3389端口,那么该主机最有可能使用以下哪个选项的操作系统?

A. Linux

B. Android

C. Windows

D. I0S

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee4670001e.html

点击查看答案

401.以下关于运维安全的描述,错误的是哪个选项?

A. 堡垒机对运维人员的运维操作进行全面记录,并且可以按照安全策略,检验和审查运维人员操作,发现违规行为

B. 通过安全策略管理系统对安全策略进行统一管理

C. 对异地远程运维场景,外网运维人员通过L2TP VPN隧道可安全接入内网,登录堡垒机系统进行统一运维操作

D. 划分特定的运维管理区域,通过专门]的运维系统对安全设备进行统运维, 并且对运维人员的操作日志进行相应审计

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700014.html

点击查看答案

487.秘密扫描能躲避IDS、防火墙、包过滤器和日志审计,从而获取目标端口的开放或关闭的信息。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700019.html

点击查看答案