419.精简网络攻击链包括目标侦察、边界突破、横向攻击、目标打击四个攻击过程,四者相互配合同时又相互包含,共同形成一个不停循环的完整攻击链,实现对目标的精确打击。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700001.html

点击查看答案

347.以下哪-项不属于认证服务器?

A. AD服务器

B. RADIUS服务器

C. NTP服务器

D. HWTACACS服务器

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700018.html

点击查看答案

979.异地登录检测属于华为云企业主机安全服务中的哪个功能?

A. 入侵检测

B. 基线检查

C. 资产管理

D. 漏洞管理

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee4670000f.html

点击查看答案

687.以下哪一项不属于行政管理性访问控制手段?

A. 制定雇佣准则

B. 提高安全意识,进行安全培训

C. 设置访问控制列表

D. 制定人员控制准则

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee4670001e.html

点击查看答案

12.如果文件的属性与规则的匹配条件全部匹配,则文件成功匹配文件过滤配置文件的规则。如果其中有一个条件不匹配,则继续匹配下一条规则。以此类推,如果所有规则都不匹配,则FW会丢弃该文件。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700000.html

点击查看答案

595.USG防火墙的NAT地址池探测功能不支持在以下哪一项的地址池模式下应用?

A. full-cone

B. pcp

C. no-pat

D. pat

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700000.html

点击查看答案

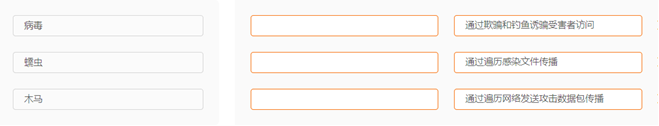

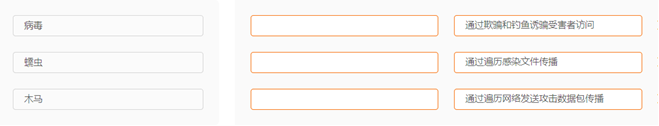

343.请对下列不同恶意代码的传播方式进行正确比配

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700005.html

点击查看答案

314.以下行为会对信息系统造成实质性破坏的是哪一项?

A. 病毒传播

B. 网络探测

C. C&C流量检测

D. 社会工程学

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee4670000b.html

点击查看答案

718.MySQL是一个真正的多用户、多线程SQL数据库服务器。MySql-Server出于安全方面考虑只允许本机来连接访问。修改Mysq1 -Server用户配置: mysql>GRANT ALL PRIVILEGES ON *.* TO system@'192. 168. 1.10' IDENTIFIED BY ‘\Huawei\' WITH GRANT OPTION,关于该代码配置,以下哪一选项的描述是错误的?

A. 只允许192.168.1.10连接

B. 该用户密码为Huawei

C. 该用户名为system

D. 新增了一个新的普通用户

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700003.html

点击查看答案

985.关于SecoManager部署方式,以下哪些项的描述是正确的?

A. 当SecoManager采用独立部署时,可以对华为防火墙提供设备管理、策略管理等能力。

B. 在数据中心场景中,SecoManager和NCE-Fabric是融合部署,提供安全服务化能力。

C. 在园区CloudCampus场景中,SecoManager和NCE-Campus是融合部署的。

D. 当前SecoManager只支持独立部署,提供华为防火墙提供设备管理、策略管理等能力。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700004.html

点击查看答案