1025.当个人隐私信息受到侵犯或泄漏时,该如何处理

A. 采取自救性措施,要求侵权人停止侵害。

B. 向人民法院提起诉讼

C. 获取侵权人隐私信息并对其进行警告。

D. 报警并要求公安机关处理。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700008.html

点击查看答案

557.通过拖拽将左侧采取的措施与右侧防御的数据凤险——对应。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700026.html

点击查看答案

812.以下哪一选项是将整个系统的状态和数据完全进行备份,包括服务器的操作系统、应用软件以及所有的数据和现有的系统状态?

A. 远程镜像

B. 差异备份

C. 正常备份

D. 数据库备份

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee4670001e.html

点击查看答案

97.以下关于溯源审计的描述,正确的是哪一项?

A. 在报文来回路径不一致的组网环境中,审计日志记录的内容是完整的。

B. 只有审计管理员才能配置审计功能和查看审计日志。

C. 在安全策略中,动作配置为deny的流量会进行审计策略处理。

D. 审计策略包括条件和动作两部分,对于条件部分,匹配任意一项条件即可执行响应动作。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700017.html

点击查看答案

780.RADIUS单点登录场景中,RADIUS服务器有一个用户user1@bj,防火墙上没有对应的名为bj的认证域,则该用户单点登录成功后会在防火墙的default认证域上线。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700019.html

点击查看答案

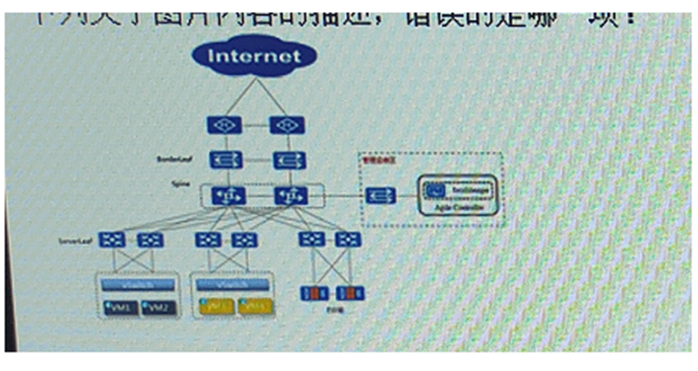

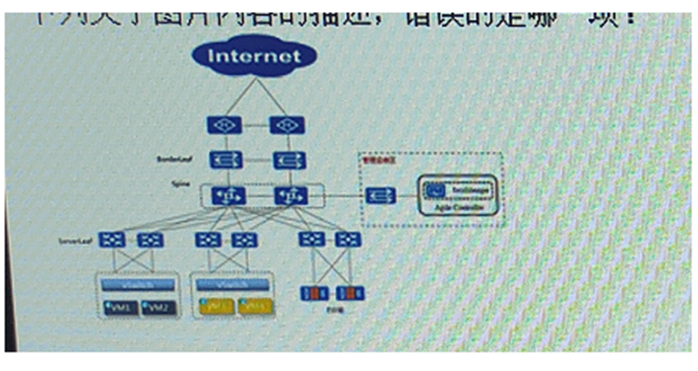

376.下列关于图片内容的描述,错误的是哪一项?

A. SecolManager和AC-DCN (网络控制器)统部署在运维管理区

B. SecolManager 可以为虚拟机/VPC/租户分配安全资源,下发引流和安全策略

C. 防火墙串接在核心交换机后面

D. 可以通过引流将需要过墙的流量引至安全资源池

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700005.html

点击查看答案

878.攻防演习日益实战化、常态化使得蜜罐安全技术焕发新春,基于蜜罐演进而来的欺骗防御也因此名声大噪。请将以下常见的攻击诱导技术与其对应的功能进行匹配。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee46700000.html

点击查看答案

1207.当实服务器组中的服务器性能相近,每条流对服务器造成的业务负载大致相等,但是每条流的会话存活时间不同时,选择以下哪一项服务器负载均衡算法比较合适?

A. 加权最小连接算法

B. 简单轮询算法

C. 最小连接算法

D. 加权轮询算法

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700015.html

点击查看答案

975.RADIUS单点登录中,防火墙的部署模式分为以下哪些项?

A. 直路模式

B. 镜像引流模式

C. 透明模式

D. 旁路模式

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700001.html

点击查看答案

1267.XSS攻击是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5c58-c039-62ee46700008.html

点击查看答案