613.网络运营者应当按照网络安全等级保护制度的要求,保障网络免受干扰、破坏或者未经授权的访问。以下哪一选项关于需履行的安全保护义务,以下哪一选项的描述是错误的?

A. 不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动

B. 采取防范计算机病毒和网络攻击、网络侵入等危害网络安全行为的技术措施

C. 制定内部安全管理制度和操作规程,确定网络安全负责人,落实网络安全保护责任

D. 采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于三个月

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700005.html

点击查看答案

67.沙箱与防火墙联动反病毒,沙箱检测病毒文件后将以下哪项信息反馈到防火墙?

A. 应用

B. URL

C. 文件MD5

D. 源IP

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700007.html

点击查看答案

385.在HISec解决方案逻辑架构中,CIS系统属于哪一层架构?

A. 控制层

B. 管理中心

C. 分析层

D. 执行层

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee4670000a.html

点击查看答案

706.关于交换机ECA探针功能,以下哪—选项的描述是正确的

A. 交换机在开启ECA功能时,对性能基本没有太大影响,因此在正常应用场景中都可以打开此功能。

B. 交换机在开启ECA功能后,需要对流量进行取样,因此性能下降较大,在实际需要开启时,需要评估对性能的影响。

C. 当前园区交换机都支持ECA探针功能。

D. 交换机在开启ECA功能后,二层转发性能的下降比和三层转发性能下降比基本一致

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700022.html

点击查看答案

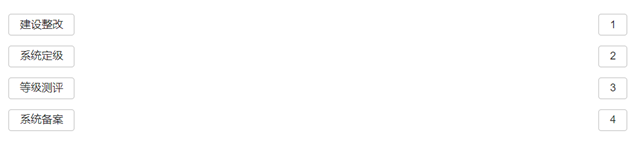

355.请对下列等级保护工作流程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700008.html

点击查看答案

275.上网行为管理的功能有哪些

A. 安全接入

B. 审计合规

C. 带宽管理

D. 简易运维

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700000.html

点击查看答案

5.以下信息不能通过nmap工具扫描出来的是哪项?

A. 操作系统版本

B. 端口

C. 系统漏洞 服务

D. 服务

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-abe8-c039-62ee46700001.html

点击查看答案

204.文件内容过滤是对用户上传和下载的文件内容中包含的关键字进行过滤。管理员可以控制对哪些应用传输的文件以及哪种类型的文件进行文件内容过滤。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700006.html

点击查看答案

824.存储型xSS的代码是存储在服务器中的,用户访问对应页面的时候触发代码执行。如图所示,这是存储型xSS攻击的实施步骤,那么以下哪一选项是第②步骤的工作过程?

A. 攻击者提交包含已知JavaScript的问题

B. 攻击者劫持用户会话

C. 攻击者的JavaScript在服务器中执行

D. 攻击者将他自己准备的URL提交给用户

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cf10-c039-62ee46700001.html

点击查看答案

773.蠕虫和特洛伊木马都是可能导致计算机损坏的恶意程序,两者都属于计算机病毒

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700015.html

点击查看答案