985.关于SecoManager部署方式,以下哪些项的描述是正确的?

A. 当SecoManager采用独立部署时,可以对华为防火墙提供设备管理、策略管理等能力。

B. 在数据中心场景中,SecoManager和NCE-Fabric是融合部署,提供安全服务化能力。

C. 在园区CloudCampus场景中,SecoManager和NCE-Campus是融合部署的。

D. 当前SecoManager只支持独立部署,提供华为防火墙提供设备管理、策略管理等能力。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700004.html

点击查看答案

1129.数据库安全审计系统通过对用户访问数据库行为的记录、分析和汇报,来帮助用户事后生成合规报告、事故追根溯源。数据库安全审计系统特点有以下哪些顶?

A. 审计策略随需而变

B. 审计数据库种类全面

C. 无需权限控制随意访问

D. 报表丰富、细致

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee46700005.html

点击查看答案

91.以下关于信息安全管理的指导原则的描述,不正确的是哪一项?

A. 信息安全需要积极防御和综合防范。

B. 需要综合考虑社会因素对信息安全的制约。

C. 需要明确国家、企业和个人对信息安全的职责和可确认性。

D. 工程原则中降低复杂度的原则是需要实现访问的最大特权控制。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700015.html

点击查看答案

70.作为网络管理员如果想通过查看WAF上的日志了解Web攻击的安全事件。需要查看以下哪类日志?

A. 操作日志

B. 防算改日志

C. 应用防护日志

D. 系统日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee4670000a.html

点击查看答案

871.攻击者运用ICMP报文探测目标地址,或者使用TCP/UDP报文对一定地址发起连接,通过是否有应答报文,以确定哪些目标系统确实存活着并且连接在目标网络上。那么其使用的是以下哪一项的扫描方式?

A. 应用扫描

B. 地址扫描

C. 端口扫描

D. 漏洞扫描

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cf10-c039-62ee4670000f.html

点击查看答案

565.法律强调对重要数据库要具有审计溯源能力,可审计用户终端信息、使用工具、数据库信息、返回结果等详细信息,全场景还原用户行为轨迹,有效追踪溯源数据库的访问行为。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee4670000a.html

点击查看答案

1109.免杀技术又称为免杀毒( ) 技术,是防止恶意代码被杀毒设备查杀的技术。以下哪一选项不属于主流免查杀技术?

A. 文件免查杀技术

B. 修改内存特征码

C. 行为免查杀技术

D. 修改文件特征码

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700019.html

点击查看答案

711.针对伪造源IP发动的DDoS攻击,可以使用DDoS高防IP服务的哪项功能进行防御?

A. 源验证

B. IP信誉库

C. 畸形报文过滤

D. 指纹学习

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700001.html

点击查看答案

765.攻击链模型用不同的步骤来描述网络攻击生命周期的每个阶段。学习攻击链模型有助于我们了解网络攻击的实施方式,更高效的应对诸如勒索软件和安全漏洞之类的攻击。将左侧攻击链模型的步骤拖入右侧方框中,并按照执行的先后顺序将步骤拖拽到对应顺序编号

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700016.html

点击查看答案

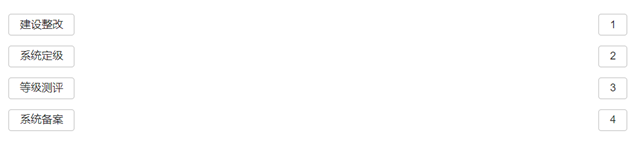

355.请对下列等级保护工作流程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700008.html

点击查看答案