662.根据HiSec Insight对恶意C&C流检测原理的工作过程,将左侧工作步骤拖入右侧方框中,并按照执行的先后顺序将步骤拖拽到对应顺序编号。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670000b.html

点击查看答案

125.广告软件不算恶意代码的一种,因为它没有给用户带来实质性的伤害。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700012.html

点击查看答案

328.目前市场上存储系统通常有哪些缺陷?( )

A. 云计算环境增加了存储环境的复杂性。

B. 有些组织对其存储设备的物理安全性没有足够的重视。

C. 从存储介质中删除数据时,可能会留下痕迹,能够让未经授权人员恢复数据。

D. 缺乏加密功能,需要单独购买加密软件或设备。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700014.html

点击查看答案

795.访问Web服务器的流量经过华为云WAF返回源站的过程称为()(中文)。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670001a.html

点击查看答案

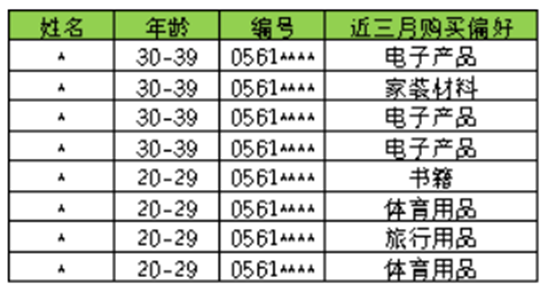

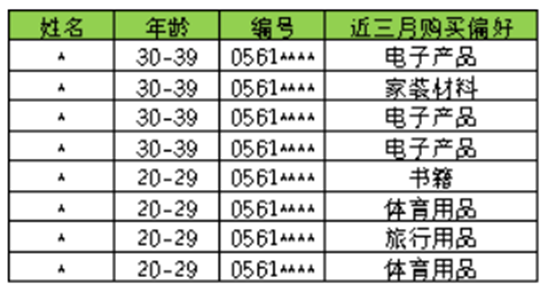

109.图一为原始数据表格,图二为进行K-匿名化技术处理后的数据,该项处理的K值为多少?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee4670001f.html

点击查看答案

1173.签名过滤器的动作优先级高于签名缺省动作,当签名过滤器动作不采用缺省动作时以签名过滤器中的动作为准

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee4670000e.html

点击查看答案

417.NIP网络智能防护系统的威胁防护支持以下哪些选项的客户端防护?

A. 提供浏览器及其插件(JS、 ActiveX等) 的安全防护

B. 提供对欺骗类应用软件的防护

C. 提供对Word、PDF、F1ash、 AVI等文件的防护

D. 提供对操作系统漏洞的防护

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700021.html

点击查看答案

708.以下哪些选项可以保证云端数据的安全传输

A. 数字签名

B. 信息摘要

C. 数据加密

D. 数据备份

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee46700007.html

点击查看答案

150.以下选项中哪些属于敏感信息?

A. 网站源码

B. 个人姓名

C. 个人银行账户

D. SSL证书

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee4670001e.html

点击查看答案

776.Anti-DDoS检测到IP的入流量超过“防护设置”页面配置的“流量清洗阈值”时,触发流量清洗。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700017.html

点击查看答案