56.以下哪项威胁不能被沙箱虚拟执行环境检测?

A. C&C攻击

B. PDF文件病毒

C. PE文件病毒

D. Web文件病毒

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700002.html

点击查看答案

505.数据中心网络出口部署AntiDDoS设备,但是网络管理员设置的防范阈值过高,有可能导致DDoS攻击已经发生,但无法及时启动防范功能。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700020.html

点击查看答案

140.目前暂时无法对使用TLS进行加密的C&C攻击进行防御。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700017.html

点击查看答案

29.使用服务器认证时,访问者访间业务之前首先通过客户端或Partal认证页面登录,然后防火墙会主动向服务器获取用户的登录信息(包括访者使用的用户名和ip地址)。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700003.html

点击查看答案

859.IPv6地址长度为128比特,每 () (数字)比特划分为一段。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700024.html

点击查看答案

373.校园网网络架构的主要需求不包括下列哪一项?

A. 安全防护

B. 地址转换

C. 态势感知

D. 负载分担

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700002.html

点击查看答案

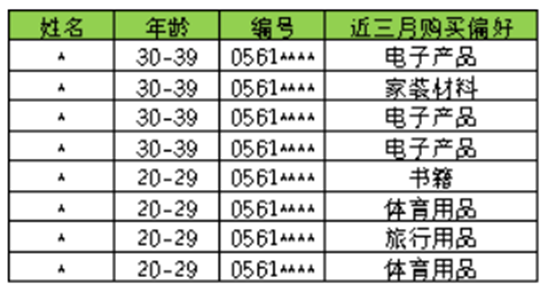

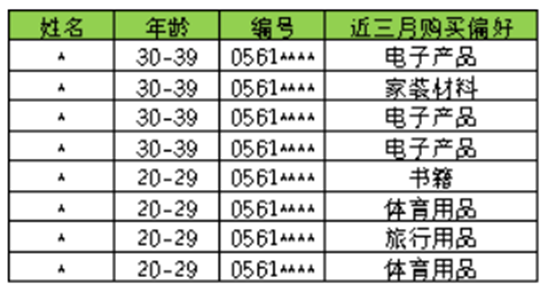

109.图一为原始数据表格,图二为进行K-匿名化技术处理后的数据,该项处理的K值为多少?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee4670001f.html

点击查看答案

982.DDoS高防IP服务不能用于以下哪一项攻击的防御?

A. TCP Flood政击

B. CC攻击

C. DHCP服务器仿冒攻击

D. web应用攻击

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee46700010.html

点击查看答案

1214.以下关于华为态势感知系统在与EDR联动的描述,哪一项的描述是错误的

A. 对发现的疑似威胁,进行调查取证。

B. 以通过EDR让感染主机格式化硬盘,确保病毒的清除

C. 通过MD5定位清除被感染的终端威胁。

D. ○根据C&C检测检测非法外联主机,进而定位清除首个感染终端威胁。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700018.html

点击查看答案

665.根据信息安全管理体系( )进行业务安全的规划和设计时,员工培训属于该体系的哪一阶段?

A. 建立阶段

B. 实施和运行阶段

C. 保持和改进阶段

D. 监视和评审阶段

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700014.html

点击查看答案