702.elog常见接收日志格式有以下哪些项?

A. 会话十进制格式

B. sys1og格式

C. 会话二进制格式

D. dataf1ow格式

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee46700004.html

点击查看答案

1218.近年来,僵尸网络已对计算机网络安全和社会经济构成了极大的威胁,成为网络安全领域的重要问题。而僵尸网络经常使用异常域名,以下哪些选项属于异常域名的特点?

A. 容易记忆

B. 生存期较短,变化快

C. 内容无意义

D. 符合语言习惯

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee46700020.html

点击查看答案

933.在双机热备主备备份场景中,以下哪一项不会随VGMP组的状态切换而改变?

A. 动态路由的开销值

B. 接口的状态

C. VRRP备份组状态

D. VLAN的状态

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee46700000.html

点击查看答案

1213.应用系统的日志记录了系统的运行过程及异常信息,为快速定位系统运行中出现的问题及开发过程中的程序调试问题提供详细信息。应用系统日志除了包括权限管理日志、账户管理日志、业务访问日志,还包括以下哪一项的信息?

A. 安全审计日志

B. 事物日志

C. 登录认证管理日志

D. 抓包取证日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700017.html

点击查看答案

116.以下属于IPDRR流程的有哪些选项?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee46700013.html

点击查看答案

1040.文本方式是使用文本的方式表示需要识别的关键字,如管理员想要识别关键字“保密文件”,只需要自定义文本方式的关键字“保密文件”即可。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee46700012.html

点击查看答案

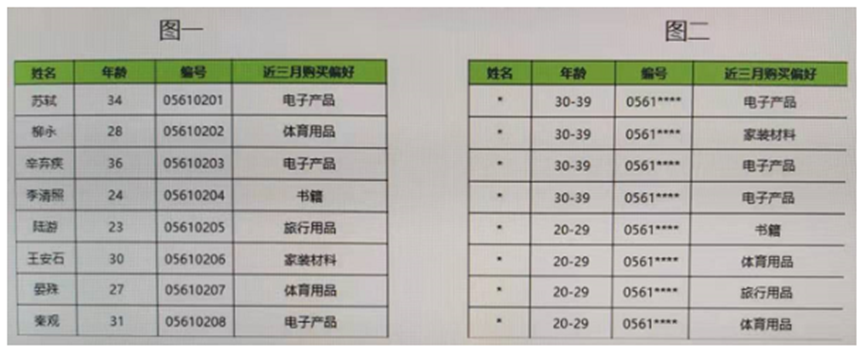

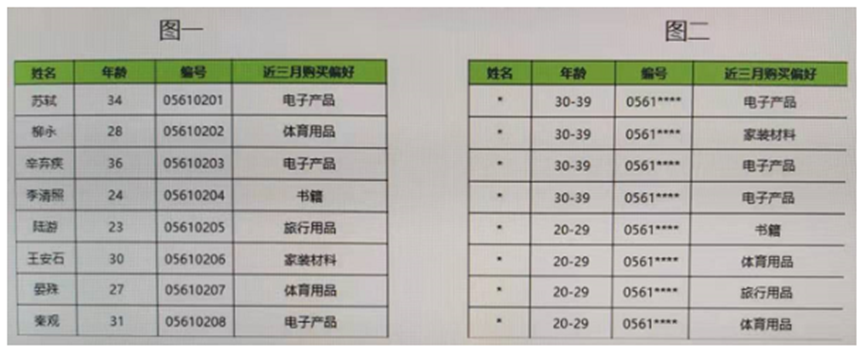

393.图一表格为原始数据表格,图二为进行K-匿名化技术处理后的数据,该项处理的K值为多少?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700010.html

点击查看答案

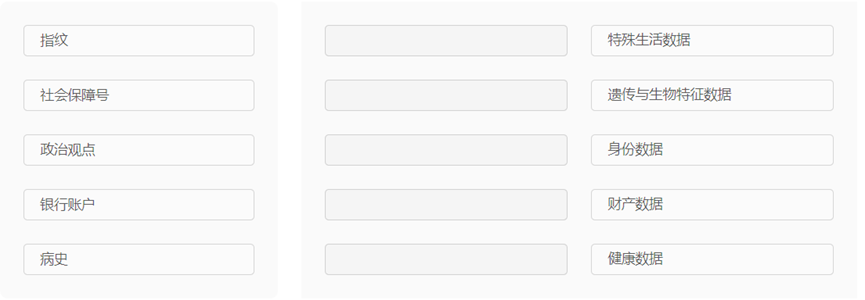

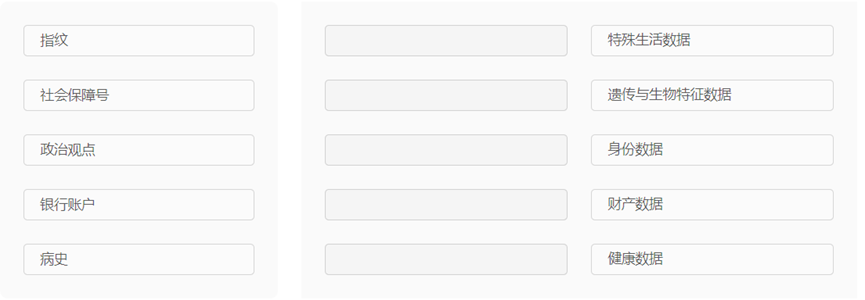

335.请将下列内容进行正确归类

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700000.html

点击查看答案

808.右侧标签为安全管理体系( )的各个阶段,左侧标签为各阶段的具体操作,通过拖拽将左侧的操作和右侧的各阶段——对应。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670001c.html

点击查看答案

1075.由于签名过滤器会批量过滤出签名,且通常为了方便管理会设置为统一的动作。如果对某种应用想区别对待,还可以用例外签名从签名过滤器中匹配出来

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee4670001e.html

点击查看答案