1049.以下关于策略路由配置的描述,正确的是哪些项

A. 一般来说,匹配大多数流量的策略路由位置靠前

B. 一般来说,匹配特殊流量的策略路由位置靠前

C. 一般来说,匹配条件严格的策略路由位置靠前

D. 一般来说,匹配条件宽松的策略路由位置靠前

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee4670000f.html

点击查看答案

727.Ping of Death攻击原理与以下哪一选项的攻击类似?

A. TearDrop

B. Fraggle

C. Lagre ICMP

D. Tracert

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700007.html

点击查看答案

15.以下不属于CVSS评估的基础度量指标的是哪个选项?

A. 范围

B. 攻击向量

C. 可用性影响

D. 漏洞严重等级

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-abe8-c039-62ee46700007.html

点击查看答案

680.硬盘Cookie保存在硬盘里,除非用户手动清理或到了过期时间,硬盘Cookie不会自动清除,存在时间较长。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700003.html

点击查看答案

675.为了减少资源的消耗,网络中客户端与所属的本地DNS服务器查询方式通常为递归查询。关于DNS递归查询,以下哪一选项的查询顺序是正确的?

A. 本地DNS服务器->根DNS服务器->二级名称服务器->顶级DNS服务器

B. 顶级DNS服务器->本地DNS服务器->根DNS服务器->二级名称服务器

C. 本地DNS服务器->根DNS服务器->顶级DNS服务器->二级名称服务器

D. 本地DNS服务器->顶级DNS服务器->根DNS服务器->二级名称服务器

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700016.html

点击查看答案

53.目标子域名收集包括对目标的顶级域名、二级域名、三级域名等域名进行收集。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700007.html

点击查看答案

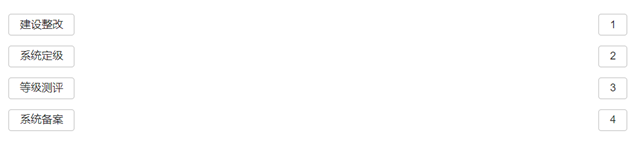

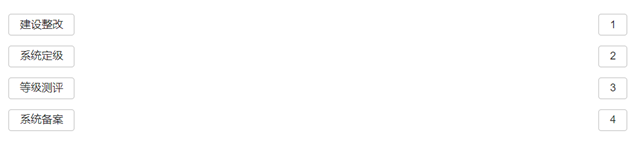

355.请对下列等级保护工作流程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700008.html

点击查看答案

1244.互联网边界安全设计中,为防止公司内网用户泄露公司机密信息,可以在互联网出口部署以下哪一项的技术?

A. URL过滤

B. 防DDoS攻击

C. 内容过滤

D. 应用行为控制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee4670001e.html

点击查看答案

724.以下哪一选项的工具常被用于端口扫描,从而主机使用哪些端口提供服务?

A. Tracert

B. Sparta

C. Burp Suite

D. Nmap

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700005.html

点击查看答案

557.通过拖拽将左侧采取的措施与右侧防御的数据凤险——对应。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700026.html

点击查看答案