943.以下哪种账号的暴力破解攻击会被威胁检测服务( )检测到?

A. MySOL帐户

B. IAM帐号

C. FTP帐户

D. SSH帐户

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee46700002.html

点击查看答案

632.NIP的业务接口都工作在二层,能够不改变客户现有的网络拓扑结构。它可以直接透明接入客户网络,且配置了缺省的威胁防护策略,接入网络后即可启动防护。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee4670001b.html

点击查看答案

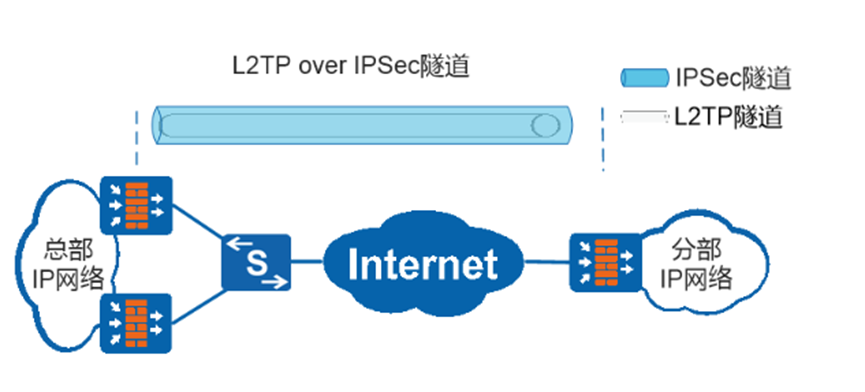

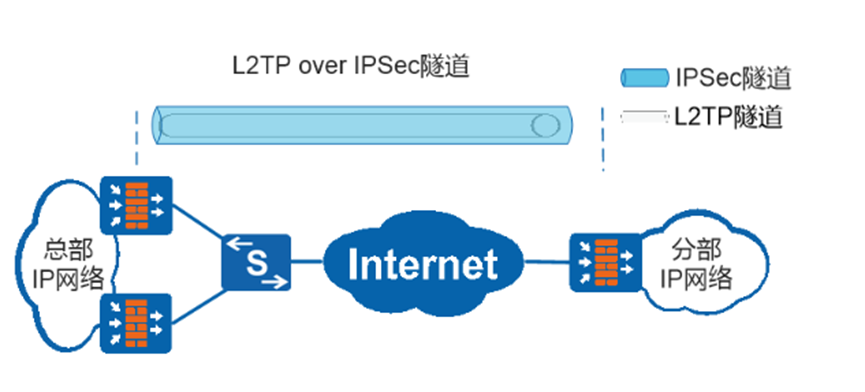

74.如下图所示,总部网络双机部署,分部网络配置实现L2TP over IPSec接入总部网络。以下关于IPSec感兴趣流配置的描述,正确的是哪一个?

A. acl number 3000 rule 10 permit tcp source-port eq 1701

B. acl number 3000 rule 10 permit udp destination-port eq 1701

C. acl number 3000 rule 10 permit tcp destination-port eq 1701

D. acl number 3000 rule 10 permit udp source-port eq 1701

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee4670000d.html

点击查看答案

460.以下哪一项指出安全审计是其安全功能要求中最重要的组成部分,同时也是信息系统安全体系中必备的一一个措施,且是评判-个系统是否真正安全的重要尺码?

A. SOX法案

B. CC标准

C. 国家安全法

D. 信息安全等级保护制度

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700001.html

点击查看答案

1137.常见的攻击诱导技术包括:诱饵投放、流量转发、虚拟IP等

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee46700003.html

点击查看答案

106.以下关于数据库审计系统的描述,错误的是哪个选项?

A. 通常进行直路部署,提取消息和记录。

B. 能够对不包含威胁特征的操作行为进行分析。

C. 针对合法用户的异常操作进行检测。

D. 支持在云环境下部署,策略随需而配,规则随需而选。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee4670001c.html

点击查看答案

924.安全在不同领域中有着不同的含义,那么网络安全属于以下哪一选项?

A. 信息安全领域

B. 国家安全领域

C. 经济安全领域

D. 生产安全领域

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cf10-c039-62ee4670001f.html

点击查看答案

525.华为IPS设备直连部署在网络中可以实现以下哪些选项的功能?

A. 针对漏洞的主动防御

B. 防止内网用户受到SQL注入攻击

C. 控制网络中的P2P滥用流量

D. 针对攻击的主动防御

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee4670001a.html

点击查看答案

662.根据HiSec Insight对恶意C&C流检测原理的工作过程,将左侧工作步骤拖入右侧方框中,并按照执行的先后顺序将步骤拖拽到对应顺序编号。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670000b.html

点击查看答案

1228.eLog的采集器负责防火墙日志的采集、分类、格式化、存储等,还可以提供报表查询、安全态势感知、日志审计等功能。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee46700020.html

点击查看答案