425.拒绝服务攻击是指攻击者将自身插入双方事务中时发生的攻击。攻击者中断流量后,他们会过滤并窃取数据。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700003.html

点击查看答案

50.DDoS攻击、防火墙绕过和恶意软件外联攻击能被下列哪些态势感知的检测功能感攻击知到?

A. 流量基线异常检测

B. 隐蔽通道检测

C. C&C异常检测

D. 加密流量检测

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-c670-c039-62ee4670000f.html

点击查看答案

728.由于数据备份所占有的重要地位,它已经成为计算机领域里相对独立的技术分支。以下哪一选项不属于数据备份技术?

A. LAN备份

B. LAN-Free备份

C. WAN备份

D. Sever-Less备份

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700008.html

点击查看答案

924.安全在不同领域中有着不同的含义,那么网络安全属于以下哪一选项?

A. 信息安全领域

B. 国家安全领域

C. 经济安全领域

D. 生产安全领域

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cf10-c039-62ee4670001f.html

点击查看答案

506.在华为云解决方案中,DDos高防IP服务属于网络安全服务,云堡垒机属于( )(中文)服务

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700020.html

点击查看答案

174.在客户授权许可的情况下,才能进行网络渗透测试,否则属于违法行为。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700001.html

点击查看答案

1082.当扫描者与被扫描的IP不在同一个网段中时,仅靠ARP请求与应答就可以确定探测特定IP主机是否存活

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee4670001f.html

点击查看答案

687.以下哪一项不属于行政管理性访问控制手段?

A. 制定雇佣准则

B. 提高安全意识,进行安全培训

C. 设置访问控制列表

D. 制定人员控制准则

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee4670001e.html

点击查看答案

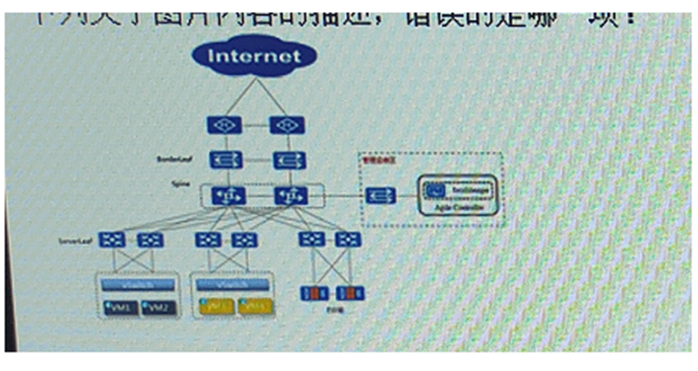

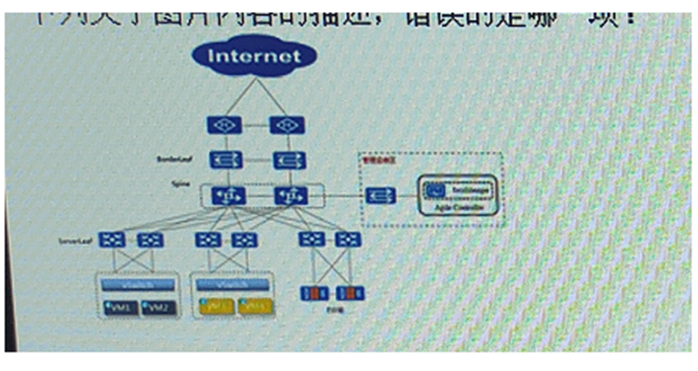

376.下列关于图片内容的描述,错误的是哪一项?

A. SecolManager和AC-DCN (网络控制器)统部署在运维管理区

B. SecolManager 可以为虚拟机/VPC/租户分配安全资源,下发引流和安全策略

C. 防火墙串接在核心交换机后面

D. 可以通过引流将需要过墙的流量引至安全资源池

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700005.html

点击查看答案

714.以下哪些选项属于等级保护2.0中的安全管理中心要求的内容?

A. 审计管理

B. 系统管理

C. 集中管控

D. 定级与备案

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee46700009.html

点击查看答案