34.在云数据中心网络中,Anti-DDos设备部署在下列哪个区域?

A. 安全运维区

B. 安全存储区

C. 边界网络区

D. 安全计算区

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-abe8-c039-62ee46700012.html

点击查看答案

345.以下关于防火墙的应用行为控制配置内容的描述中,错误的是哪一项?

A. IM行为控制能够对QQ的聊天内容进行控制,包括文字、图片、文件等内容。

B. FTP文件册除是指册除FTP服务器上的文件。

C. 创建或修改安全配置文件后,配置内容不会立即生效,需要执行engine configuration commit配置提交命令来激活配置。

D. 通过命令display profile type app-control name default可以查看到缺省配置文件中的配置信息。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700016.html

点击查看答案

384.CIS可与Agile Controller及交换机、防火墙实现联动威胁阻断,相关认证执行点设备需要支持() ()(大写英文字母)协议接收阻断策略。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700011.html

点击查看答案

1168.一些粗心的开发者将各式敏感信息存储在JavaScript脚本中,由于JS的特性,攻击者可以对这些信息一览无余,从而导致对VEB服务和用户隐私造成不同程度的威胁。关于JS敏感信息泄露,以下哪一选项的描述是错误?

A. JS文件泄露后台管理敏感路径及API

B. 利用crossdoamin. xml配置不当等漏洞,攻击者可以轻松跨域读取到受保护的Cookie

C. 页面内JS不能泄露http-only保护的Cookie

D. 页面内JS以及AJAX请求泄露用户敏感信息

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee4670000a.html

点击查看答案

666.一般县级单位中的非涉密信息系统需要符合哪—级别的等级保护要求?

A. 强制保护级

B. 监督保护级

C. 指导保护级

D. 自主保护级

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700015.html

点击查看答案

137.数字证书可以保证数据传输过程中通信对端公钥的可信度。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700016.html

点击查看答案

94.假设有一组原始数据为:“10,20,30,40,50”,通过随机调换数据的位置对该组款据进行脱敏,脱敏后数据为:“30,20,50,10,40”。此种数据脱敏方法采用的算法是下列哪一项?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700016.html

点击查看答案

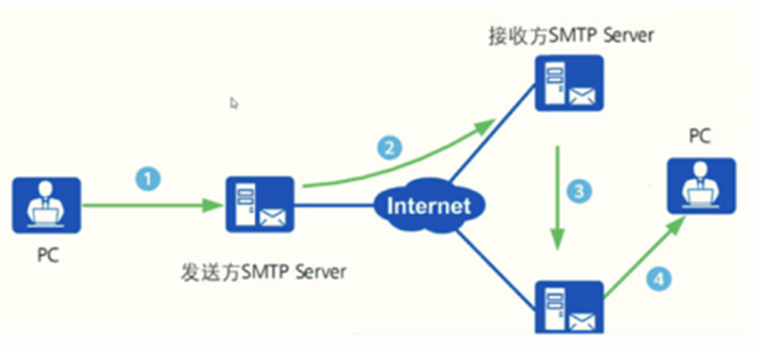

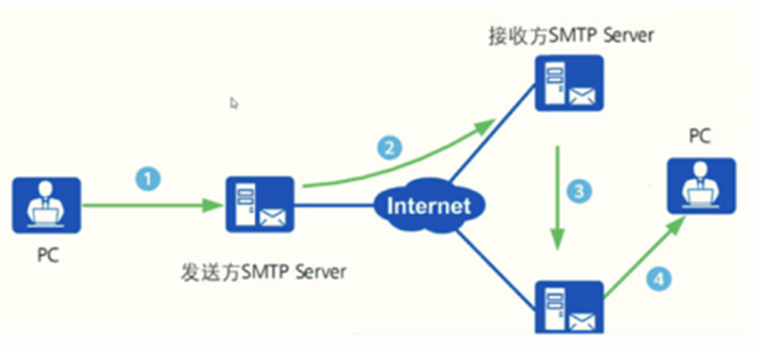

864.请对下图邮件发送过程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700029.html

点击查看答案

398.目标子域名收集包括对目标的一级域名、二级域名、三级域名等进行收集

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700023.html

点击查看答案

1092.以下哪些项的NAT方式会在防火墙上产生Server-map表项?

A. Easy IP

B. NAPT

C. NAT No-PAT

D. 三元组NAT

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee4670001c.html

点击查看答案