468.在数据中心C1oudFabric云网一体化场景中对安全业务的发放,以下哪些项的描述是正确的?

A. 安全业务的发放只能通过控制器Porta1界面发放。

B. 安全业务发放可以通过第三方Openstack云平台发放,控制器提供北向对接能力。

C. 安全业务发放可以通过FusionSphere云平台发放,控制器提供北向对接能力。

D. 安全业务发放必须通过控制器Porta1界面发放。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700008.html

点击查看答案

554.在使用企业主机安全服务时,需要在主机中安装Agent, Agent用于 每日定时执行检测任务,全量扫描主机并将收集的主机信息上报给管理控制台

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700006.html

点击查看答案

766.()技术将诱饵散布在网络的正常系统和资源中,利用闲置的服务端口来充当诱饵。(全中文)

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700017.html

点击查看答案

212.基于特征的检测方法可以识别未知安全威胁

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee4670000a.html

点击查看答案

33.以下关于IPv6安全特性的描述,错误的是哪一项?

A. IPv6的DNS等相关协议增加安全设计。

B. 可通过加密方式生成IPv6地址,但是不支持隐私头部。

C. AH和ESP可作为IPv6的扩展头部,IPsec用于保障额外安全。

D. IPv6的地址是128位,从而保证源地址可信。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-abe8-c039-62ee46700011.html

点击查看答案

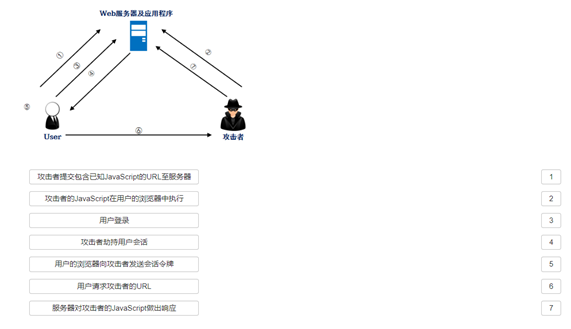

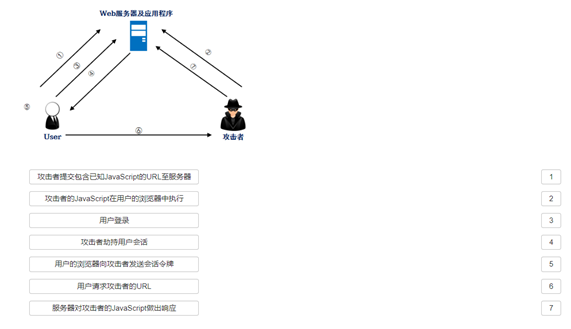

340.请对下图存储型XSS攻击的步骤进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700003.html

点击查看答案

123.SQL注入漏洞的产生是由于缺少对用户输入内容的合法性校验。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700011.html

点击查看答案

690.缺省情况下,防火墙会对经过自身的数据流进行认证

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700006.html

点击查看答案

599.校园网出口防火墙开启了Land攻击防范,Smurf攻击防范,带时间戳选项的IP报文攻击防范和Ping of Death政击防范,其中哪些项属于畸形报文攻击防范?

A. Smurf攻击防范

B. Land攻击防范

C. Ping of Death攻击防范

D. 带时间践选项的IP报文攻击防范

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d9f8-c039-62ee46700010.html

点击查看答案

764.DDoS的表现形式主要有两种,一种为流量攻击,另一种为资源耗尽攻击。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700013.html

点击查看答案