294.在访问控制中,主体通过访问客体来获得信息或数据。这里所说的“主体”只能是用户。()

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee4670001a.html

点击查看答案

1229.以下哪些选项属于数据脱敏的算法?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ed80-c039-62ee46700001.html

点击查看答案

507.以下哪一项华为云服务可以根据规则识别出敏感数据,并依据脱敏策略对非授权的敏感数据进行实时隐藏?

A. 统一身份认证服务

B. 数据库安全服务

C. 云堡垒机服务

D. 漏洞扫描服务

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee4670000b.html

点击查看答案

1048.校园网防火墙设备的两个接口都属于trust安全区域,则这两个接口所在网络的通信不受缺省安全策略控制。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee46700015.html

点击查看答案

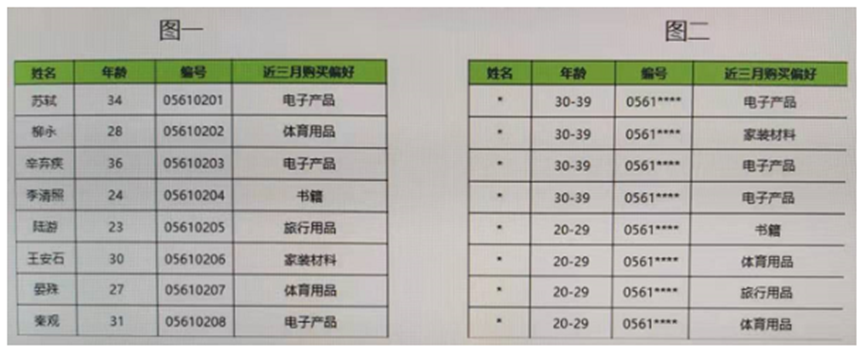

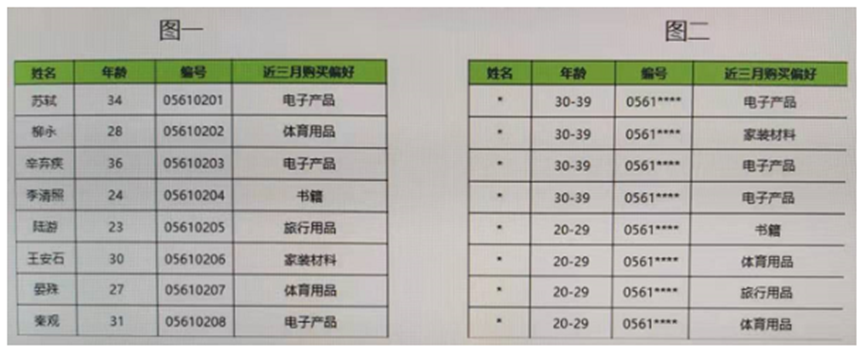

393.图一表格为原始数据表格,图二为进行K-匿名化技术处理后的数据,该项处理的K值为多少?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700010.html

点击查看答案

177.在配置完成入侵防御的配置文件后,测试过程中发现防御功能未生效,以下哪些选项是可能的原因?

A. 安全策略中未调用入侵防御配置文件。

B. 未加载License。

C. 入侵防御配置文件未提交编译。

D. 配置文件配置错误

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee46700003.html

点击查看答案

899.使用Agile Controller单点登录,用户注销后,防火墙上的在线用户需等待超时时间后才能下线。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee46700015.html

点击查看答案

717.随着网络数据传输技术越来越稳定,人们慢慢开始重视网络数据传输的安全问题。以下哪些选项是网络数据传输过程中可能受到的威胁?

A. 身份伪造

B. 数据丢失

C. 数据窃听

D. 数据篡改

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee4670000c.html

点击查看答案

388.以下关于园区安全联动的描述,错误的是哪一项?

A. 能够智能检测威胁

B. 控制器能够实时阻断威胁

C. 能够对全网的数据进行采集

D. 安全设备会将流量日志上报给CIS进行分析

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee4670000d.html

点击查看答案

1100.在HiSec安全解决方案架构中,SecoManager主要作用不包括以下哪一选项?

A. 实现业务的灵活编排。

B. 实现南/北向接口标准化。

C. 提供安全策略集中管理的能力。

D. 提供安全大数据分析能力,识别未知威胁

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700016.html

点击查看答案