1105.勒索软件通常将受害者的文件加密,以多种加密方法让受害者无法使用文件。受害者往往就是向该病毒的作者缴纳赎金,换取加密密钥,以解开加密文件。以下哪些选项可能会被勒索病毒进行加密?

A. 邮件

B. 教据库

C. 文档

D. 源代码

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700022.html

点击查看答案

885.以下哪些选项属于APT的Web渗透的攻击方式?

A. 漏洞入侵

B. 缓冲区溢出

C. 会话劫持

D. Cookie利用

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e1c8-c039-62ee46700012.html

点击查看答案

1225.以下哪一选项的攻击主要是针对存在ASP、JSP、 PP、CCI等脚本程序,并调用uSSQL Server、MlySUL Server、Oracle等数据库的网站系统而设计的?

A. DNS Query F1ood攻击

B. OCC攻击

C. SYN F1ood攻击

D. TCP全连接攻击

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee4670001a.html

点击查看答案

425.拒绝服务攻击是指攻击者将自身插入双方事务中时发生的攻击。攻击者中断流量后,他们会过滤并窃取数据。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700003.html

点击查看答案

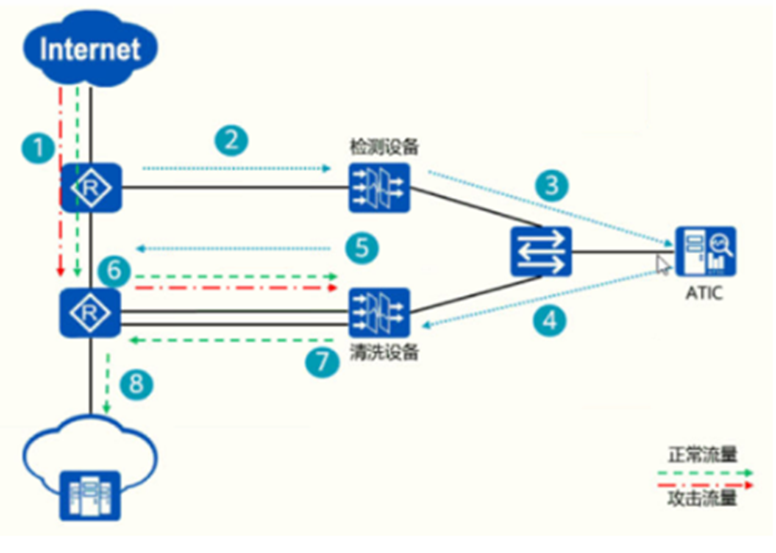

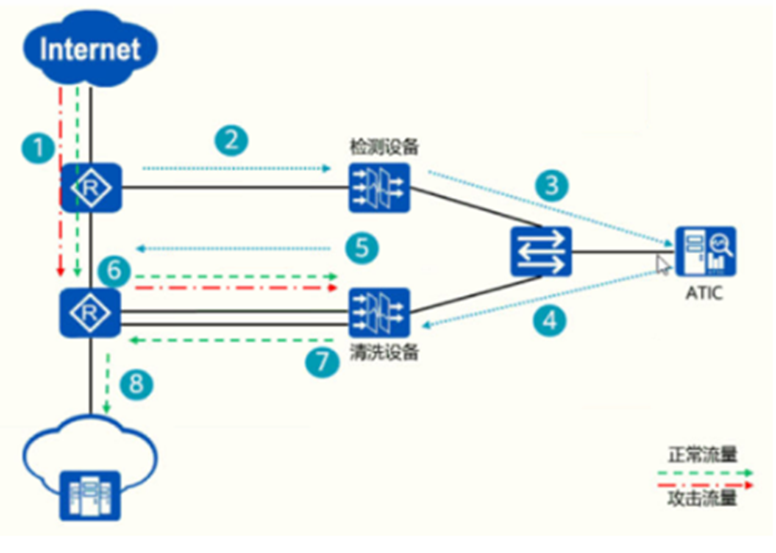

865.请对下图Anti-DDoS系统防御流程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670002a.html

点击查看答案

62.在AntiDDos系统中,清洗设备的功能是用于发现网路中的异常流量,并上报给管理中心。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700009.html

点击查看答案

653.用户在使用华为云堡垒机时,可以通过设置命令对服务器或数据库中敏感、高危操作,强制阻断、告警及二次复核,加强对关键操作的管控。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700023.html

点击查看答案

316.以下哪个选项不会造成失效的身份验证威胁?

A. Web服务器使用默认的80端口提供服务。

B. URL中携带Session ID。

C. 用户密码没有加密存储。

D. 利用SQL注入绕过密码登录。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee4670000d.html

点击查看答案

36.在“用户通过用户名和密码登录网页”中,以下关于“用户名”的作用,描述正确的是哪一项?

A. 身份识别

B. 身份认证

C. 计费

D. 授权

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-abe8-c039-62ee46700013.html

点击查看答案

476.端口扫描技术是对主机状态的详细信息进行探测的技术,从而确定对端主机上开启了何种服务,为入侵寻找入口。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee46700014.html

点击查看答案