831.企业网络部署了高端防火墙,并且需要在防火墙上开启三元组NAT功能,则需要将HASH选板模式配置为以下哪一项?

A. 源地址+目的地址HASH模式

B. 源地址HASH模式

C. 目的地址HASH模式

D. 源地址HASH模式或者源地址+目的地址HASH模式

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cf10-c039-62ee46700005.html

点击查看答案

112.以下哪些是K匿名技术可以提供的保障?

A. 敏感数据缺乏多样性。

B. 攻击者无法确认某条数据对应的是谁。

C. 攻击者无法推断某个人是否在公开数据中。

D. 攻击者无法确认某个人是否有某项敏感属性。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee46700010.html

点击查看答案

360.下图为探针在组网中的部署示意图,以下关于探针在组网中的部署示意图,以下关于检测方案的描述,错误的是哪一项?

A. ECA探针形态包括流探针和服务器内置探针插件两种

B. 分支机构网络出口建议部署独立流探针并开启ECA功能

C. CIS系统具体选型需要根据实际流量大小选择对应的配置

D. ECA探针主要部署在总部出口或数据中心出口,提取加密流量特征

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700021.html

点击查看答案

500.进行免认证的用户只能使用特定的IP/MAC地址来访问网络资源。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee4670001e.html

点击查看答案

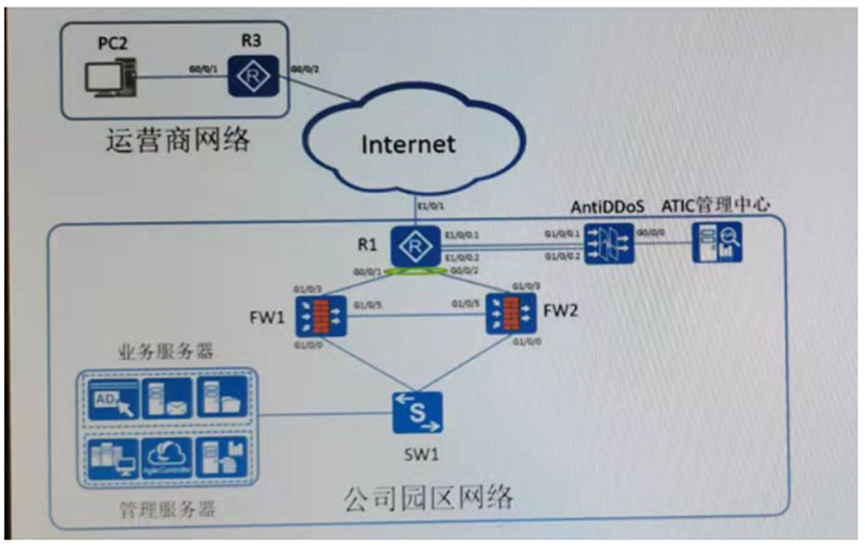

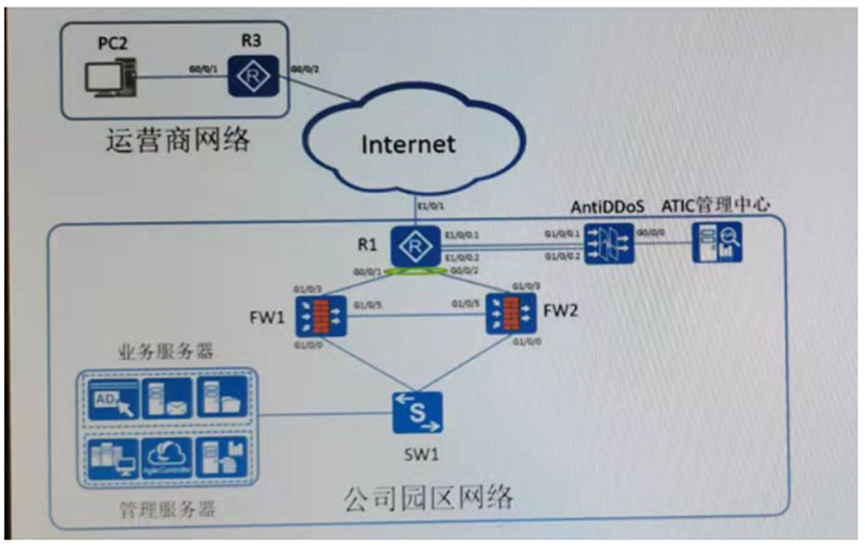

678.如图所示,某公司团区网络为防御外部发起DDoS攻击,在网络出口位置旁路部署了AntiDDoS设备。该设备用于检测进入园区网络的流量,当发现有异常流量时,对流量进行清洗。清洗完成后,再将正常流量回注到原链路。在AntiDDoS上需要部署到Web服务器的静态路由,下一跳为R1的E1/0/0.2接口地址10.1.13.1,以下哪一选项的动态生成路由使用的下一跳地址的配置是正确的?

A. [AntiDDoS]antiddos bgp-next-hop 10.1.13.1

B. [AntiDDoS]firewall ddos ip-next-hop 10.1.13.1

C. [AntiDDoS]firewall ddos bgp-next-hop 10.1.13.1

D. [AntiDDoS]antiddos ip-next-hop 10.1.13.1

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700019.html

点击查看答案

909.请将以下elog产品定位与其对应功能进行匹配。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee46700002.html

点击查看答案

1076.模拟用户行为的频繁操作都可以被认为是CC攻击。例如,各种刷票软件对网站的访问,从某种程度上来说就是CC攻击。以下哪些选项是Teb应用被CC攻击后导致的后果?

A. 影响数据库服务

B. 严重影响用户体验

C. 导致拒绝服务

D. 影响Web响应时间

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700018.html

点击查看答案

43.以下关于日志作用的描述,不正确的是哪项?

A. 运维故障分析

B. 病毒阻断

C. 日志存储

D. 攻击溯源

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-abe8-c039-62ee46700018.html

点击查看答案

12.如果文件的属性与规则的匹配条件全部匹配,则文件成功匹配文件过滤配置文件的规则。如果其中有一个条件不匹配,则继续匹配下一条规则。以此类推,如果所有规则都不匹配,则FW会丢弃该文件。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700000.html

点击查看答案

439.SQL注入通常可用于执行身份验证绕过、数据完整性受损或者数据可用性受损等攻击。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee4670000a.html

点击查看答案