727.Ping of Death攻击原理与以下哪一选项的攻击类似?

A. TearDrop

B. Fraggle

C. Lagre ICMP

D. Tracert

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700007.html

点击查看答案

1342.对数据库中的敏感字段,可以使用以下哪些项的方式进行脱敏?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-f168-c039-62ee46700004.html

点击查看答案

1327.用户通过控制台或者API访问华为云时,需要使用身份凭证来通过系统的鉴权认证。则身份凭证包括以下哪些选项?

A. 证书

B. 哈希值

C. 密码

D. 访问密钥

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ed80-c039-62ee46700023.html

点击查看答案

980.以下哪些选项是华为云防火墙CFW的使用场景?

A. 主动外联管控

B. VPC间互访控制

C. Web漏洞扫描

D. 外部入侵防御

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700002.html

点击查看答案

238.按照等保等级要求、涉及国家安全、社会秩序、经济建设和公共利益的信息和信息系统的核心子系统都应实施四级等保

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700014.html

点击查看答案

582.当攻击者发动Land攻击时,需要构造攻击报文,使目标机器开启源地址与目标地址均为自身IP地址的空连接,持续地自我应答,从而造成受害者系统处理异常。那么该攻击报文属于以下哪一选项的报文?

A. ICMP

B. TCP

C. IP

D. UDP

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700020.html

点击查看答案

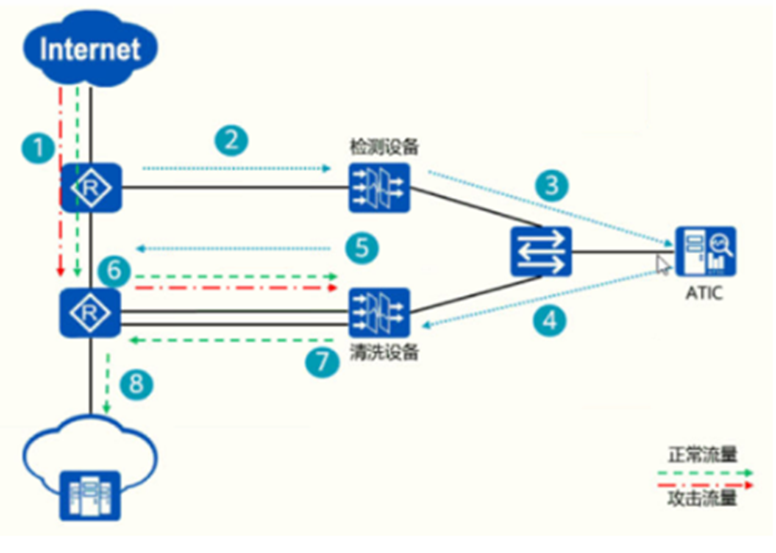

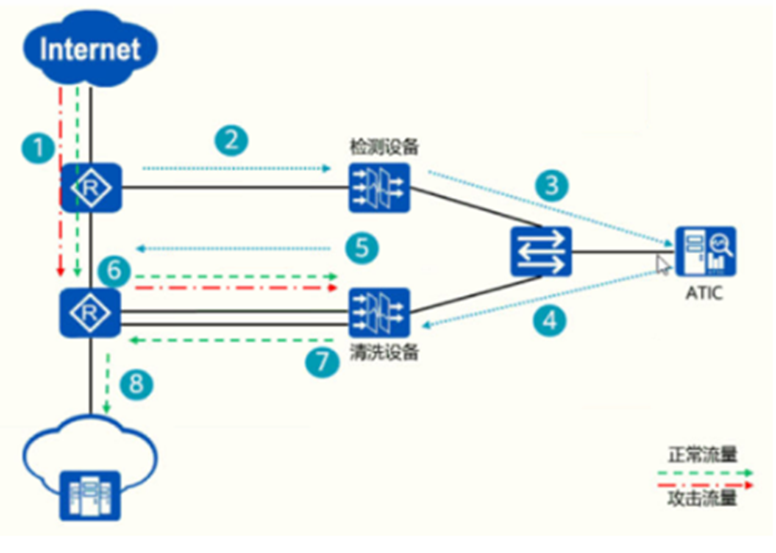

865.请对下图Anti-DDoS系统防御流程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670002a.html

点击查看答案

976.通过发送ICMP应答请求,将该请求包的目的地址设置为受害网络的广播地址或子网主机段为全0的地址,致使该网络所有主机都对此ICMP应答请求做出答复,从而导致网络阻塞的攻击,为以下哪一项的攻击方式?

A. Smurf

B. Ping of Death

C. Teardrop

D. WinNuke

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee4670000e.html

点击查看答案

984.GDPR保护的仅是“个人数据” ( ),不涉及个人数据以外的其他数据。其中涉及的角色有数据主体、()、数据处理者。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee4670000f.html

点击查看答案

509.联邦身份认证支持哪些形式的身份认证?

A. 通过随机验证码形式的身份认证

B. 通过客户端Agent形式的身份认证

C. 通过调用API接口形式的身份认证

D. 通过浏览器单点登录形式的身份认证

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700015.html

点击查看答案