177.在配置完成入侵防御的配置文件后,测试过程中发现防御功能未生效,以下哪些选项是可能的原因?

A. 安全策略中未调用入侵防御配置文件。

B. 未加载License。

C. 入侵防御配置文件未提交编译。

D. 配置文件配置错误

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee46700003.html

点击查看答案

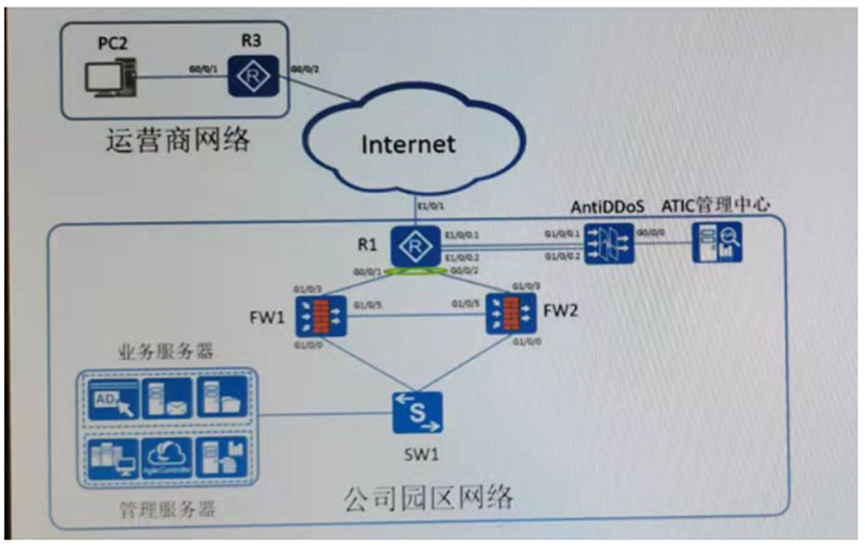

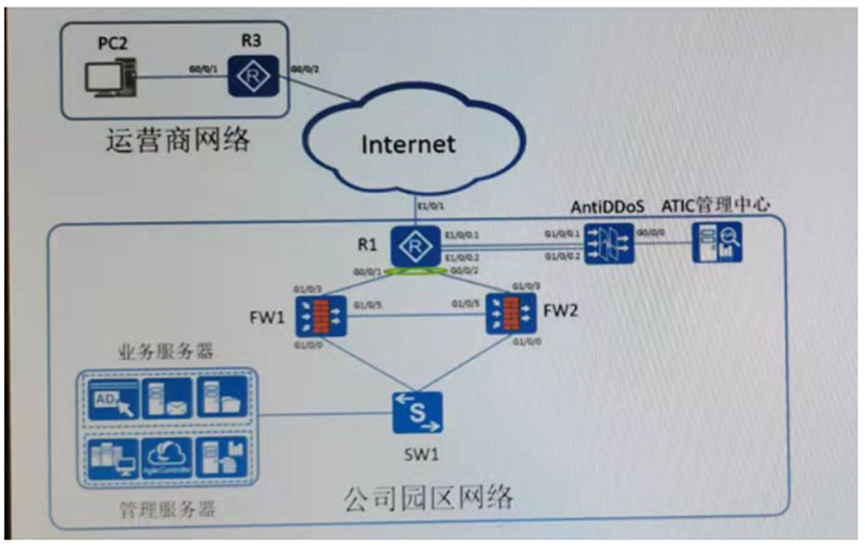

678.如图所示,某公司团区网络为防御外部发起DDoS攻击,在网络出口位置旁路部署了AntiDDoS设备。该设备用于检测进入园区网络的流量,当发现有异常流量时,对流量进行清洗。清洗完成后,再将正常流量回注到原链路。在AntiDDoS上需要部署到Web服务器的静态路由,下一跳为R1的E1/0/0.2接口地址10.1.13.1,以下哪一选项的动态生成路由使用的下一跳地址的配置是正确的?

A. [AntiDDoS]antiddos bgp-next-hop 10.1.13.1

B. [AntiDDoS]firewall ddos ip-next-hop 10.1.13.1

C. [AntiDDoS]firewall ddos bgp-next-hop 10.1.13.1

D. [AntiDDoS]antiddos ip-next-hop 10.1.13.1

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700019.html

点击查看答案

217.WAF设备不能部署针对Web网站的DDos攻击防护

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee4670000c.html

点击查看答案

1047.防火墙认证策略的匹配条件不包括以下哪一项?

A. 源安全区域

B. 用户

C. 源IP地址

D. 源地区

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700004.html

点击查看答案

615.对于攻击溯源,可以提取以下哪些选项的信息来定位?

A. 发生问题时的认证日志

B. 问题发生时的攻击日志或安全日志

C. 问题未发生时正常的告警信息

D. 发生问题时的服务器操作日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d9f8-c039-62ee46700013.html

点击查看答案

625.数据库是为了方便存储大量的数据,那么合理的维护数据库,保证数据库不受攻击,保证数据库的正常工作与安全性就尤为重要。以下哪些选项的配置可以保证SQL Server数据服务器的安全?

A. 使用安全的密码策略

B. 激活审查事件日志

C. 清除危险的扩展存储过程

D. 设置操作系统访问控制列表

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d9f8-c039-62ee46700018.html

点击查看答案

298.对于DDoS攻击产生的影响,描述不正确的是哪一项?()

A. 使防火墙设备成为网络瓶颈

B. 造成服务器不能正常提供服务

C. 造成网络病毒泛滥

D. 造成网络拥塞

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700001.html

点击查看答案

1125.在发生数据泄漏时,如果希望能够追踪到泄露源头,可以采用以下哪一项技术

A. 数据水印技术

B. 数据加密技术

C. 数据采集技术

D. 数据脱敏技术

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee4670001f.html

点击查看答案

403.常规路由器容易遭受重定向攻击,应当在接口下配置ACL过滤相应报文,减少重定向攻击的影响

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700026.html

点击查看答案

174.在客户授权许可的情况下,才能进行网络渗透测试,否则属于违法行为。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700001.html

点击查看答案