1225.以下哪一选项的攻击主要是针对存在ASP、JSP、 PP、CCI等脚本程序,并调用uSSQL Server、MlySUL Server、Oracle等数据库的网站系统而设计的?

A. DNS Query F1ood攻击

B. OCC攻击

C. SYN F1ood攻击

D. TCP全连接攻击

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee4670001a.html

点击查看答案

905.在CloudFabric场景中,防火墙采用Service Leaf节点旁挂的方式,更利于VAS资源的扩容。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee46700017.html

点击查看答案

224.静态数据脱敏通常应用于非生产环境,动态数据脱敏通常应用于生产环境

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee4670000f.html

点击查看答案

649.多因素身份认证指使用两个或多个因素进行认证。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700020.html

点击查看答案

539.服务器可以设置或读取Cookie中包含的信息,借此维护用户跟服务器会话中的状态。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700000.html

点击查看答案

540.根据某数据显示,目前只有5%的公司数据库得到妥善保护, 由此可见, 数据存储安全现在已成为企业的重中之重。以下哪些选项的做法可以加强数据安全?

A. 通过实施强身份验证机制(例如多因素身份验证)和使用最小特权访问模型

B. 限制员工使用可移动存储设备

C. 监视用户数据访问控制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee4670001f.html

点击查看答案

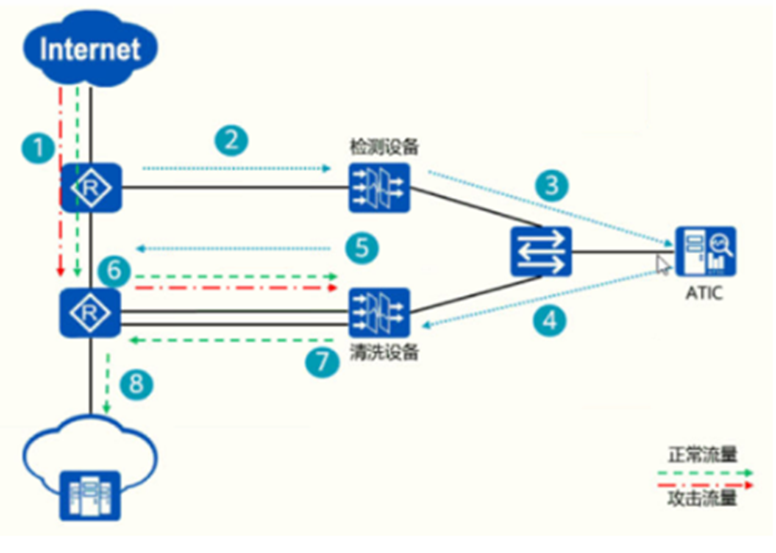

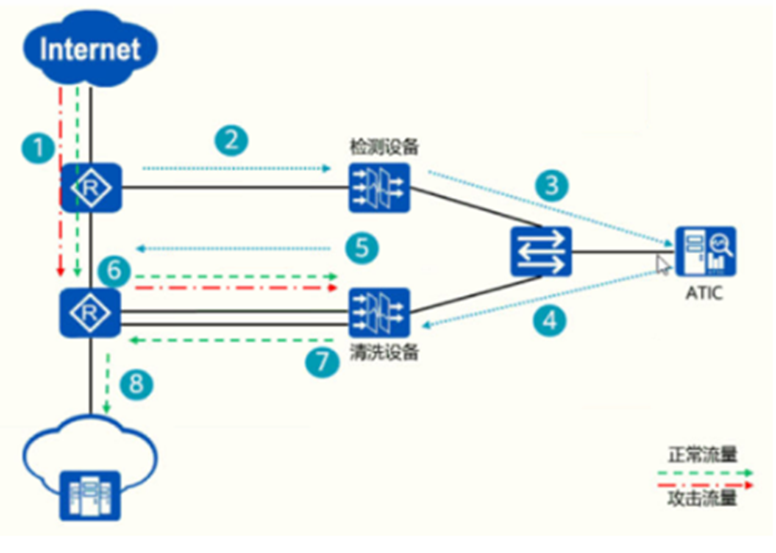

865.请对下图Anti-DDoS系统防御流程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670002a.html

点击查看答案

315.若IPS想要访问在线病毒库,则下列关于IPS设备的安全策略的配置错误的是哪一项?

A. 源安全区域为IPS所在的trust区域。

B. 目的安全区域为升级中心所在的安全区域。

C. 目的地址为升级中心的地址。

D. 若升级方式配置为HTTPS,需要放行HTTPS协议。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee4670000c.html

点击查看答案

967.ICMP Flood是指利用ICMP协议在短时间内发送大量的ICMP报文导致网络瘫痪,或采用超大报文攻击导致网络链路拥塞。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee46700000.html

点击查看答案

12.如果文件的属性与规则的匹配条件全部匹配,则文件成功匹配文件过滤配置文件的规则。如果其中有一个条件不匹配,则继续匹配下一条规则。以此类推,如果所有规则都不匹配,则FW会丢弃该文件。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700000.html

点击查看答案