1365.DDoS高防IP服务可以防御基于以下哪些协议发动的DDoS攻击?

A. DNS

B. SIP

C. ARP

D. HITP

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-f168-c039-62ee4670000a.html

点击查看答案

1033.数据脱敏顾名思义就是对敏感数据进行变形处理,其目的是保护隐私数据等信息的安全.关丁静态脱敏与动态脱敦的区别,以下哪选项的描述是错误的?

A. 静态脱敏适用于将数据抽取出生产环境脱敏后分发至测试、开发、培训、数据分析等场景

B. 动态脱敏技术通过脱敏服务器实现数据抽取、脱敏、装载

C. 静态脱敏技术一般是通过变形、替换,屏蔽、保格式加密(FPE)等算法实现

D. 动态悦歌的特点可以概括为边脱教,边使用”

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700000.html

点击查看答案

1025.当个人隐私信息受到侵犯或泄漏时,该如何处理

A. 采取自救性措施,要求侵权人停止侵害。

B. 向人民法院提起诉讼

C. 获取侵权人隐私信息并对其进行警告。

D. 报警并要求公安机关处理。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700008.html

点击查看答案

194.以下关于网络诱捕技术部署的描述,正确的是哪几项?( )

A. 核心交换机旁挂防火墙作为诱捕探针,可以复用防火墙的其他功能。

B. 核心交换机旁挂防火墙作为诱捕探针,不可以对跨区域的攻击进行诱捕。

C. 核心交换机旁挂防火墙作为诱捕探针对攻击路径覆盖全。

D. 在接入侧交换机部署诱捕探针对攻击路径覆盖全。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee46700007.html

点击查看答案

314.以下行为会对信息系统造成实质性破坏的是哪一项?

A. 病毒传播

B. 网络探测

C. C&C流量检测

D. 社会工程学

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee4670000b.html

点击查看答案

327.下列关于态势感知的描述,错误的是哪一项?

A. 态势感知将各个安全产品上报的告警进行汇聚,为安全事件的处置决策提供依据。

B. 态势感知可以对攻击事件、威胁告警和攻击源头进行分类统计和聚合分析。

C. 紧急情况下可以授权态势感知设备阻断渗透攻击行为,避免内部网络遭受侵害。

D. 态势感知能够检测出多种云上安全风险。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700012.html

点击查看答案

1032.传输层DDoS攻击属于常见的DDoS政击类型,以下哪一选项不属于传输层DDoS攻击的一种

A. UDP Flood攻击

B. Stream Flood

C. SYN Flood攻击

D. SIP Flood攻击

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee46700023.html

点击查看答案

809.一般县级单位中的非涉密信息系统需要符合哪一级别的等级保护要求?

A. 监督保护级

B. 自主保护级

C. 强制保护级

D. 指导保护级

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee4670001c.html

点击查看答案

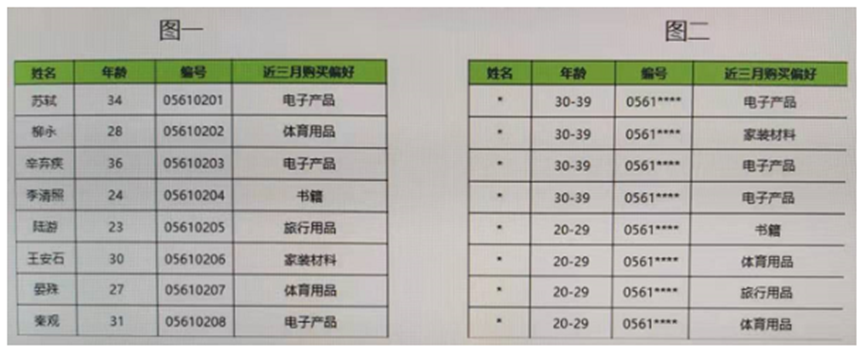

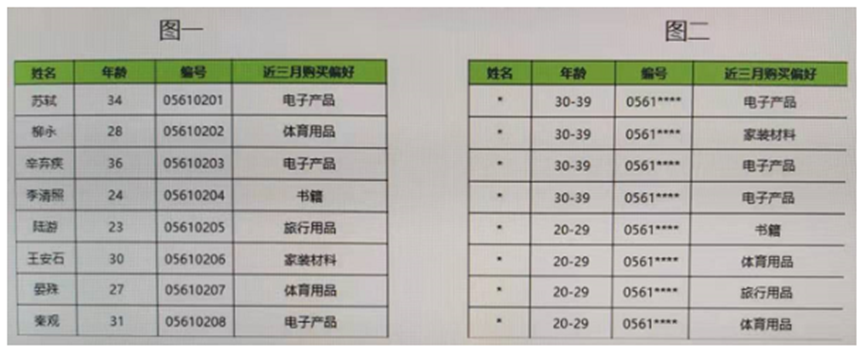

393.图一表格为原始数据表格,图二为进行K-匿名化技术处理后的数据,该项处理的K值为多少?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700010.html

点击查看答案

1238.流量攻击主要是针对服务器主机的政击,即通过大量攻击包导致主机的内存被耗尽或CPU被内核及应用程序占完而造成无法提供网络服务。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee46700023.html

点击查看答案