1129.数据库安全审计系统通过对用户访问数据库行为的记录、分析和汇报,来帮助用户事后生成合规报告、事故追根溯源。数据库安全审计系统特点有以下哪些顶?

A. 审计策略随需而变

B. 审计数据库种类全面

C. 无需权限控制随意访问

D. 报表丰富、细致

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee46700005.html

点击查看答案

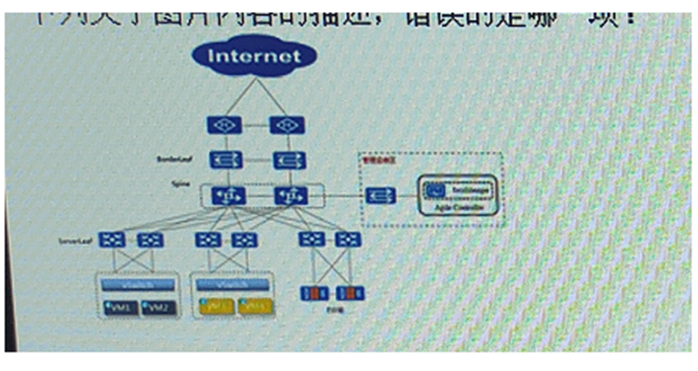

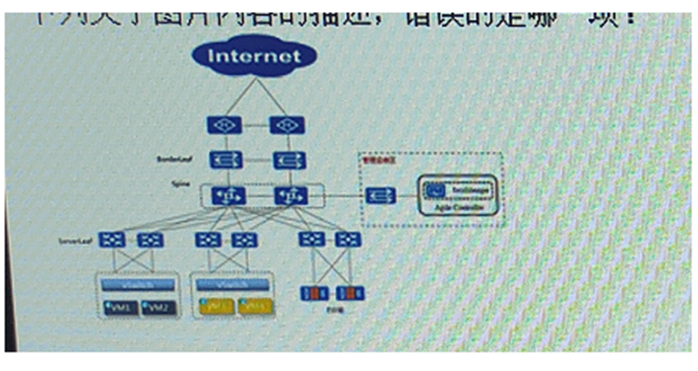

376.下列关于图片内容的描述,错误的是哪一项?

A. SecolManager和AC-DCN (网络控制器)统部署在运维管理区

B. SecolManager 可以为虚拟机/VPC/租户分配安全资源,下发引流和安全策略

C. 防火墙串接在核心交换机后面

D. 可以通过引流将需要过墙的流量引至安全资源池

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700005.html

点击查看答案

1268.如果企业网络规模较大,但在地理分布上很分散,它们之间进行互联非常困难,那么各分支机构的服务器可以采用以下哪一选项的存储方式从而降低企业的部署成本?

A. NAS

B. SAN

C. DAS

D. ROM

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700023.html

点击查看答案

111.信息安全标准的意义在于提高整体安全保障水平、优化安全资源分配。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee4670000f.html

点击查看答案

1023.在C1oudFabric场景中,华为高端USG防火墙最多能支持多少租户(假设一个租户对应一个虚拟实例)

A. 300

B. 600

C. 800

D. 1000

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee4670001f.html

点击查看答案

321.访问控制步骤包含以下哪几项?( )

A. 根据用户的身份授予其访问资源的权限。

B. 记录用户用了多长时间、花了多少钱、做了哪些操作。

C. 通过输入用户名、刷卡、出示令牌设备、说一段话等提供身份标识。

D. 通过与有效身份数据库中的一个或多个因素进行比对,来认证用户的身份。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700010.html

点击查看答案

993.安全沙箱通过还原交换机或者传统安全设备镜像的网络流量,在虚拟的环境内对网络中传输的文件进行检测,实现对未知恶意文件的检测。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee46700007.html

点击查看答案

757.HiSec Insight探针的IPS检测属于基于流量的APT检测。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700010.html

点击查看答案

593.以下哪些项可以作为访间控制的主体?

A. 数据库

B. 存储介质

C. 程序

D. 用户

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d9f8-c039-62ee4670000e.html

点击查看答案

1351.当实际业务流量触发该阈值时,Anti-DDoS不仅拦截攻击流量,同时正常流量也会被拦截

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5c58-c039-62ee46700023.html

点击查看答案