542.USG防火墙Web界面中可配置的上网方式包括以下哪些项?

A. 单点登录认证

B. 802.1x认证

C. Portal认证

D. 免认证

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700020.html

点击查看答案

445.IPv6地址的类型不包括以下哪一项?

A. 单播地址

B. 任播地址

C. 广播地址

D. 组播地址

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee4670001f.html

点击查看答案

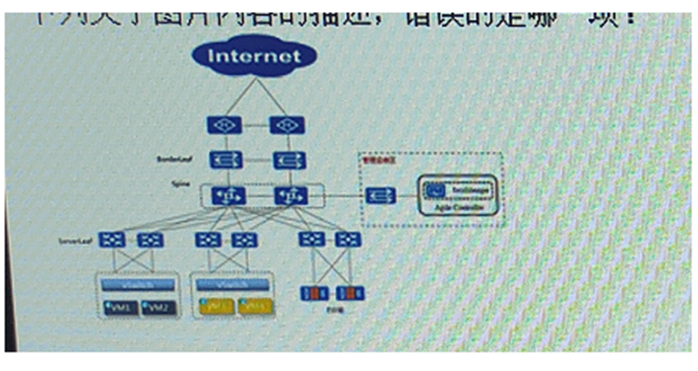

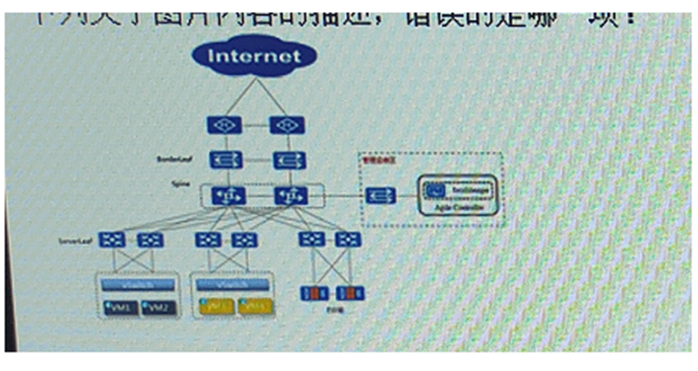

376.下列关于图片内容的描述,错误的是哪一项?

A. SecolManager和AC-DCN (网络控制器)统部署在运维管理区

B. SecolManager 可以为虚拟机/VPC/租户分配安全资源,下发引流和安全策略

C. 防火墙串接在核心交换机后面

D. 可以通过引流将需要过墙的流量引至安全资源池

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700005.html

点击查看答案

1331.数据访问和维护的这个阶段主要是指运维人员对存储的数据进行访问和维护,以下哪选项不属于访问和维护的重点?

A. 工具链脱敏

B. 数据存储

C. 角色分离

D. 运维审计

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-deb0-c039-62ee46700009.html

点击查看答案

1162.后门( )指从比较隐秘的通道获取对程序或系统访问权的黑客方法,但它不能绕过软件的安全性控制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee4670000c.html

点击查看答案

475.以下哪一选项是指以被控服务器为跳板,综合利用各种漏洞和攻击手段获取内网其他服务器权限,渗入受限制区域,逐步抵达精确目标服务区?

A. 目标侦察

B. 横向攻击

C. 目标打击

D. 边界突破

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700005.html

点击查看答案

1023.在C1oudFabric场景中,华为高端USG防火墙最多能支持多少租户(假设一个租户对应一个虚拟实例)

A. 300

B. 600

C. 800

D. 1000

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d2f8-c039-62ee4670001f.html

点击查看答案

907.在对网络造成严重损害的案例中,大多数是企业内部人员所为,以下哪些项属于运维安全内部管理面临的困境?

A. 信息系统维护人员构成复杂,身份认证不充分

B. 合法用户滥用操作和误操作

C. 高危操作无法及时进行发现和阻断

D. 运维人员权限划分粗粒度,与职能不符

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e1c8-c039-62ee46700019.html

点击查看答案

1303.木马的危害性非常大,它可能泄露受害者的敏感信息,甚至远程操纵受害者的机器。它的传播也比较隐蔽,那么木马传播方式包括以下哪些选项?

A. 捆绑在某知名工具程序中

B. 伪装成工具程序,诱骗运行,一旦运行,那么木马就会植入机器

C. 利用漏洞侵入后,安装木马

D. 第三方下载器下载软件携带木马

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ed80-c039-62ee4670001c.html

点击查看答案

580.ACK扫描是指扫描主机向目标主机发送ACK数据包,根据返回的RST数据包有两种方法可以得到端口的信息。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700010.html

点击查看答案