344.防火墙应用行为控制中的IM行为指的是()(大写英文字母)软件的登录行为控制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700006.html

点击查看答案

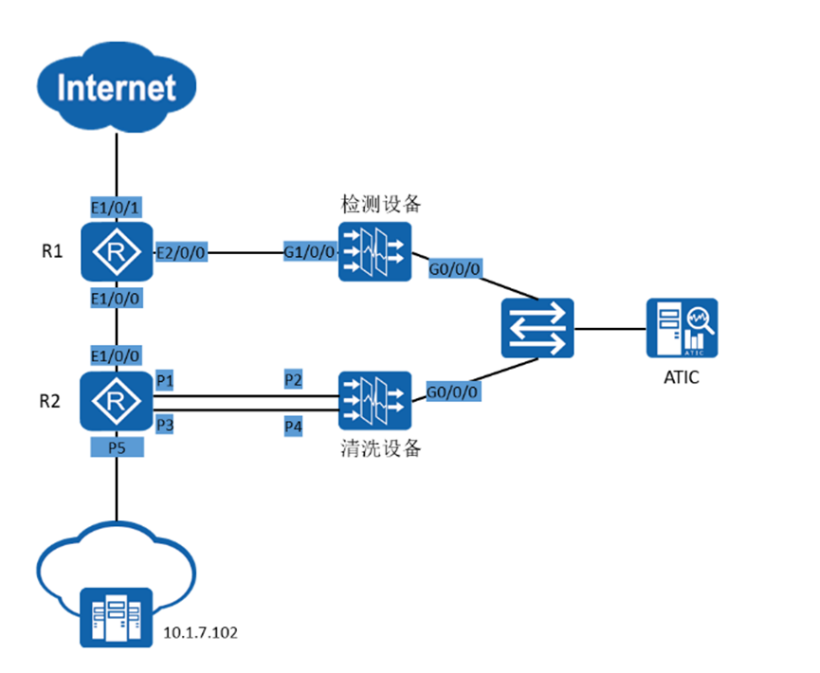

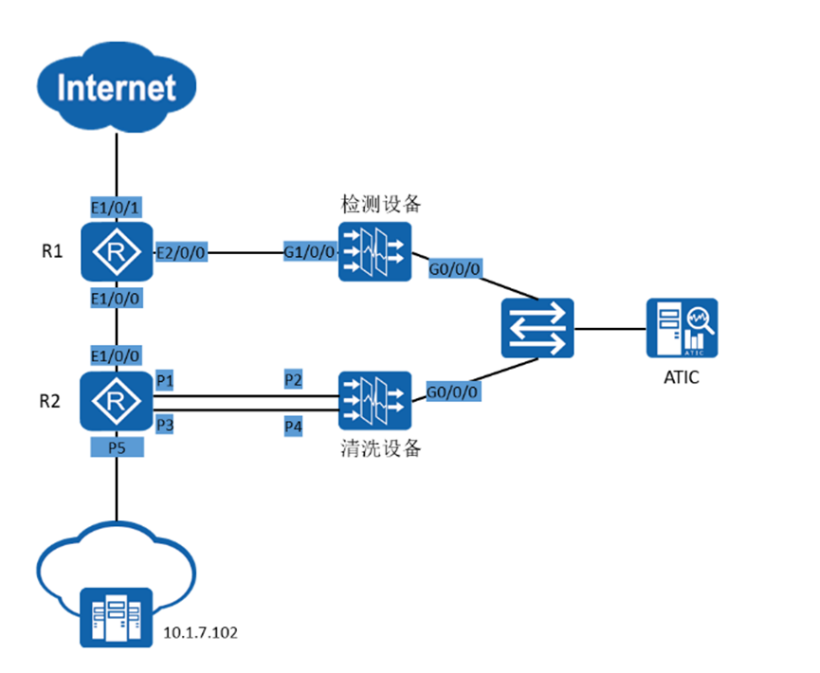

63.如下图使用旁路方式部署AntiDDos系统时,采用BGP引流+UNR路由的方式。图中的P1~P5为设备的端口编号,如果没有在R2的P3上配置路由策略将清洗的流量引导至P5,将会发生什么问题?

A. 待检测流量被清洗设备丢弃

B. 待检测设备清洗后会被再次发往清洗设备

C. 待检测流量到不了检测设备

D. 待检测流量不能被正常清洗

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700006.html

点击查看答案

956.签名过滤器的动作分为阻断、()、以及采用签名的缺省动作。(全中文)

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee46700009.html

点击查看答案

1162.后门( )指从比较隐秘的通道获取对程序或系统访问权的黑客方法,但它不能绕过软件的安全性控制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee4670000c.html

点击查看答案

449. IPv6组播地址FF02::1表示链路本地范围所有节点

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-44e8-c039-62ee4670000e.html

点击查看答案

823.通过()技术构造一个隔离的威胁检测环境,然后将网络流量送入该环境进行隔离分析并最终给出是否存在威胁的结论。如果检测到某流量为恶意流量,则可以通知防火墙实施阻断。(全中文,设备)

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670001d.html

点击查看答案

120.以下哪些措施可以防范利用零日漏洞传播的病毒?

A. 部署沙箱

B. 部署防火墙

C. 使用态势感知技术

D. 部署漏扫设备

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee46700015.html

点击查看答案

847.只有符合“无线非经”规范的前端和后端厂商,安全部才会出具安全专用产品的销售许可证,原则上拥有此许可证的厂商才能在此领域进行销售。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee46700004.html

点击查看答案

99.以下关于IPv6技术的描述,正确的选项有哪些?

A. IPv6地址构造是可汇聚的、层次化的地址结构,易于构造更大规模的扁平网络。

B. IPv6中AH报头是用来确认IP信息包的可靠性和完整性的,ESP报头则是用来提供数据的加密封装。

C. IPv6通过AH和ESP报头可以防止伪造消息伪造路由器,保证不受错误消息的侵害,从而有效防止对网络逻辑结构的攻击破坏。

D. IPv6有本地子网地址和本地网络地址的概念。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee4670000d.html

点击查看答案

498.企业网络防火墙双机热备组网,有监控故障的需求,以下哪些项可以监控远端接口的故障?

A. 通过VRRP备份组进行监控

B. 通过hrp track vlan进行监控

C. 通过IP-Link进行监控

D. 通过BFD进行监控

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700011.html

点击查看答案