A、 对

B、 错

答案:B

A、 对

B、 错

答案:B

A. 由BRAS设备上地址池配置触发生成的用户网段路由

B. RADIUS下发Framed-route属性生成的用户网段路由

C. 用户上线触发生成的用户明细路由

D. RADIUS下发Framed-IP-Address和Framed-IP-Netmask属性生成的用户网段路由和用户明细路由

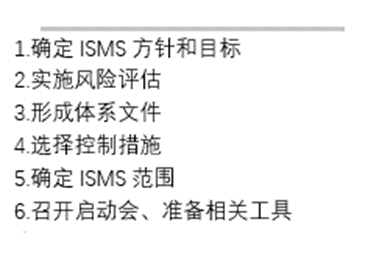

A. 5->1->4->3->6->2

B. 6->5->4->3->1->2

C. 6->5->1->2->4->3

D. 5->1->6->2->4->3

A. 资产价值管理

B. 威胁管理

C. 漏洞管理

D. 客户关系管理

A. 常使用0-day漏洞进行攻击

B. 攻击目标明确

C. 外联通道通常加密,不易检测

D. 遵守网络攻击链流程

A. 提供安全防护

B. 防止黑客DOS攻击

C. 网络可维护性

D. 系统稳定性

A. 资金评估

B. 资产评估

C. 脆弱性评估

D. 威胁评估

A. MAC地址

B. 端口号

C. IP地址

D. 协议号

A. ISP选路

B. 策略路由

C. 全局选路

D. 静态路由