919.自定义签名的攻击特征可以使用正则表达式定义。正则表达式是一种模式匹配工具,管理员可以使用元字符灵活地配置自定义签名。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee4670001c.html

点击查看答案

177.在配置完成入侵防御的配置文件后,测试过程中发现防御功能未生效,以下哪些选项是可能的原因?

A. 安全策略中未调用入侵防御配置文件。

B. 未加载License。

C. 入侵防御配置文件未提交编译。

D. 配置文件配置错误

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee46700003.html

点击查看答案

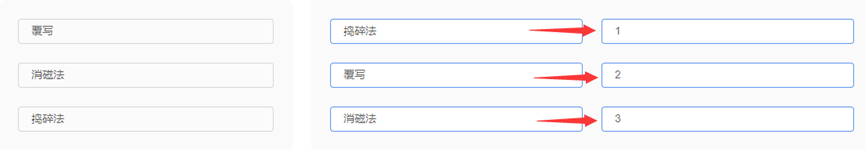

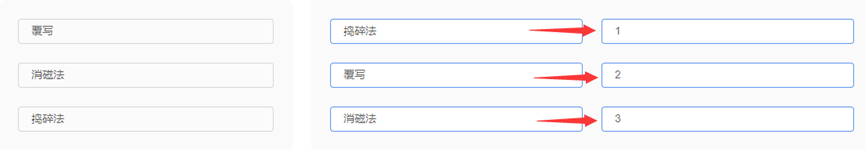

356.请对下列等级保护分级的内容进行正确匹配

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700009.html

点击查看答案

496.防火墙智能选路前,会检查出接口链路是否可用,以下哪些项的情况会导致链路不能参与智能选路?

A. 出接口引用的健康检查状态为DOWN

B. 出接口物理层状态为DOWN

C. 智能选路策略为按链路权重负载分担,但出接口链路不符合链路质量指标要求

D. 接口配置了过载保护,且出接口链路带宽达到过载阈值

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee4670000f.html

点击查看答案

348.以下哪一项不属于RADIUS协议的特点?

A. 认证和计费默认端口号是1812和1813,或者1645和1646

B. 只是对认证报文中的密码字段进行加密

C. 适于进行安全控制

D. 认证与授权一起处理

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700019.html

点击查看答案

518.以下哪项属于等级保护2.0中的安全物理环境要求的内容?

A. 身份鉴别

B. 入侵防御

C. 电磁防护

D. 边界防护

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700010.html

点击查看答案

1189.在对数据进行脱敏时,以下哪些处理方法可能会因受到攻击而被直接识别到个体

A. L-多样性

B. K-匿名

C. 加噪

D. 置换

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee46700017.html

点击查看答案

820.木马主要用来作为远程控制和窃取用户隐私信息,它同时具有计算机病毒和后门程序的特征。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700027.html

点击查看答案

1038.使用K-匿名化技术对数据进行脱敏处理可能存在以下哪些风险?

A. 敏感数据缺乏多样性

B. 可能被直接识别到个体

C. 受到链接攻击时可能造成敏感数据泄露

D. 受到推理攻击时可能造成敏感数据泄露

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee4670000c.html

点击查看答案

544.以下哪些项属于生物识别技术范畴的认证因素?

A. 眼睛虹膜

B. 指纹

C. PIN

D. 语音波纹

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700021.html

点击查看答案