202.病毒文件压缩后能够隐藏自己的特征,从而绕过防火墙的检测

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700004.html

点击查看答案

930.USG防火墙服务器健康检查功能不支持以下哪一项的探测报文协议?

A. TCP

B. RADIUS

C. ICMP

D. HMTACACS

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cf10-c039-62ee46700021.html

点击查看答案

607.华为云通过将云上失效数据在虚拟卷中的每个物理位清零的方式将数据完全销毁,销毁后的数据无法恢复,避免数据泄露的风险。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700014.html

点击查看答案

201.以下关于CC防护的描述,不正确的是哪项

A. CC防护是通过用户设置的阈值来判定是否存在攻击行为

B. 攻击者的IP地址会被WAF设备加入黑名单

C. 当开启CC防护后,如果WAF设备发现攻击行为,访问流量会被直接丢弃

D. WAF设备在发现攻击行为后,会提取攻击者的IP地址

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-b7a0-c039-62ee46700003.html

点击查看答案

1292.USG防火墙与企业内网之间通过路由器相连,在防火墙配置跨三层MAC识别功能后,则防火墙的安全策略可以配置MAC地址为匹配条件。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5c58-c039-62ee4670000e.html

点击查看答案

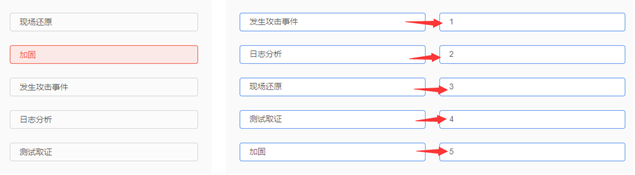

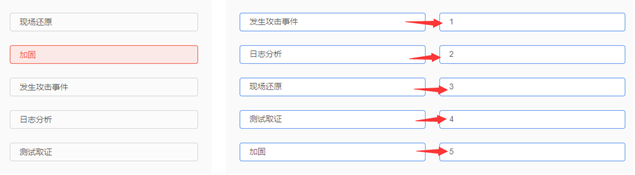

571.以下对于网络安全等级保护备案办理流程排列正确的是哪一项?

A. 2-3-4-1-5

B. 4-1-2-3-5

C. 2-4-1-3-5

D. 4-1-3-2-5

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee4670001b.html

点击查看答案

721.数据存储安全是客户整个安全计划的一部分,也是数据中心安全和组织安全的一个重要环节。以下哪些选项是保证数据存储安全的重点?

A. 数据加密存储

B. 防止数据被破坏

C. 确保数据的完整性

D. 数据备份与恢复

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee4670000e.html

点击查看答案

1164.DNS是基本的网络协议,很少被防火墙阻止。它常被用于建立隐蔽渠道。恶意的DNS隐蔽通道在数据泄露和僵尸网络中扮演着重要角色,对网络环境造成了极大的危害。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee4670000d.html

点击查看答案

700.HiSec Insight采集器对日志进行采集时,支持的日志类型包括以下哪些项?

A. 其他自定义流量数据

B. Sys1og

C. 华为防火墙DataF1ow

D. Metadata

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee46700002.html

点击查看答案

1352.IDS是穿透设备,让所有流量经过IDS再到网络中,可能检查每个数据包。当发生危险时,可以采用各种手段中断危险操作。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5c58-c039-62ee46700024.html

点击查看答案