443.请将以下几种USC防火墙会话老化时间的配置方法按照优先级进行排序。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700019.html

点击查看答案

233.以下关于双机IPSec VPN场景的描述,正确的是哪几项?

A. IKE邻居配置中的remote-address要配置为对端双机的物理口IP地址

B. 配置放行IKE报文的安全策略时,如果需要使用协议、端口作为匹配条件、则需要放开ESP服务和UDP 500端口

C. 需要在防火墙上配置安全策略放行IKE报文

D. 防火墙需要配置安全策略放行心跳报文

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee4670000f.html

点击查看答案

654.为了给不同管理员分配不同的管理权限,华为云WAF支持以下哪些角色的分配?

A. Administrator

B. FullAccess

C. ReadOnlyAccess

D. ReadOnly

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d9f8-c039-62ee4670001d.html

点击查看答案

1106.网络攻击结束后需要进行自身痕迹清理,防止管理员发现攻击行为,去除痕迹包括以下哪些选项?

A. 删除登陆日志

B. 修改文件时间戳

C. 删除操作日志

D. 删除web日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700023.html

点击查看答案

456.数据水印溯源是为了保障数据的哪项安全?

A. 交换安全

B. 采集安全

C. 传输安全

D. 存储安全

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700023.html

点击查看答案

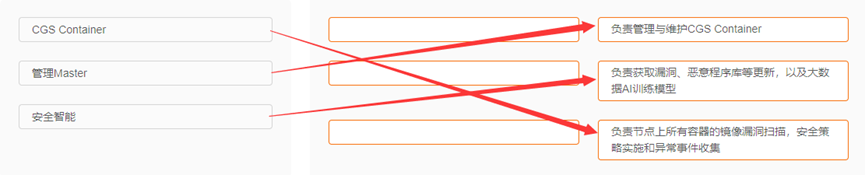

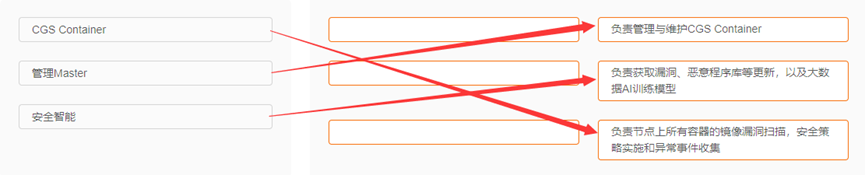

557.通过拖拽将左侧采取的措施与右侧防御的数据凤险——对应。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700026.html

点击查看答案

136.部署在不同物理资源池的同一VPC网络的两个子网默认不能互访。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-3d18-c039-62ee46700015.html

点击查看答案

524.随着网络技术的不断发展,以下哪些选项属于当前网络安全威胁的现状?

A. 网络攻击已经形成黑色产业链

B. 篡改网站、网站仿冒和恶意代码是常见的三大威胁

C. 信息安全漏洞层出不穷

D. 安全防护趋向复杂化、系统化

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700019.html

点击查看答案

582.当攻击者发动Land攻击时,需要构造攻击报文,使目标机器开启源地址与目标地址均为自身IP地址的空连接,持续地自我应答,从而造成受害者系统处理异常。那么该攻击报文属于以下哪一选项的报文?

A. ICMP

B. TCP

C. IP

D. UDP

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700020.html

点击查看答案

668.木马一般伪装成正常的程序,与病毒的一个非常重要的区别是它们不像病毒那样自我复制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee46700027.html

点击查看答案