310.在ISMS建立过程中,需要实施风险评估,下列哪一项不属于风险评估的内容?

A. 资金评估

B. 资产评估

C. 脆弱性评估

D. 威胁评估

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700008.html

点击查看答案

583.关于华为IPS设备的特点,以下哪一选项的描述是正确的?

A. IPS可以防范所有的攻击,不需要升级特征库

B. IPs是一种基于应用层检测的设备

C. IPS与IDS最大的区别是IPS可以深度感知并检测流经的数据流量,对恶意报文进行丢弃以阻断攻击

D. IPS不需要跨接在任何链路上,无须网络流量流经它便可以工作

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700021.html

点击查看答案

754.网络环境日趋复杂,网络安全事件频频发生。企业在加快信息化建设的同时不仅要抵御外部攻击,还要防止内部管理人员因操作失误等问题而卷入数据泄露、运维事故的漩涡。以下哪些选项可能降低运维操作风险。

A. 根据口令安全策略,运维安全审计系统定期自动修改后台资源帐户口令

B. 根据管理员配置,实现运维用户与后台资源帐户对应,限制帐户的越权使用

C. 各部门系统独立认证,使用单一静态口令认证

D. 各系统独立运行、维护和管理,访问过程无审计监控

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee4670001c.html

点击查看答案

385.在HISec解决方案逻辑架构中,CIS系统属于哪一层架构?

A. 控制层

B. 管理中心

C. 分析层

D. 执行层

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee4670000a.html

点击查看答案

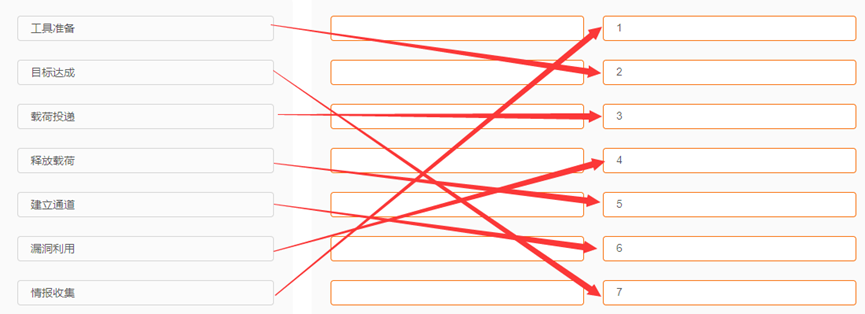

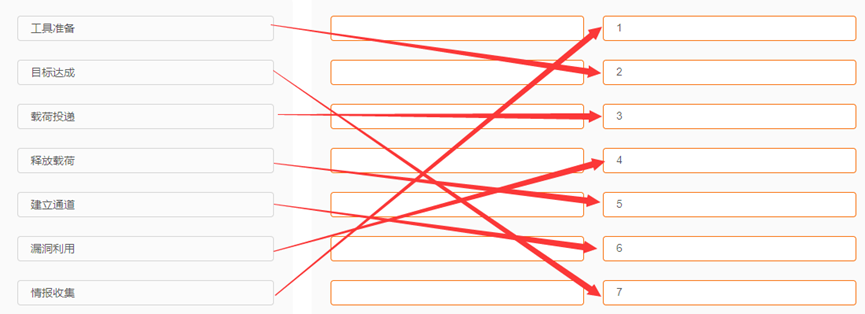

862.请匹配下列数据销毁技术

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700027.html

点击查看答案

804.操作系统日志不同于其他日志,无法通过网络协议发送给日志收集设备,这时候可以为用户提供一个通用日志收集器( )对用户日志进行收集。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4cb8-c039-62ee46700024.html

点击查看答案

138.以下哪些实现要素是云端操作全程可管控的?

A. 安全策略部署

B. 账号权限管理

C. 风险可识别

D. 操作可审计

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee4670001a.html

点击查看答案

782.IPv6协议通过认证报头AH,可以起到以下哪些项的作用?

A. 机密性

B. 完整性校验

C. 防重放攻击

D. 不可否认性

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e1c8-c039-62ee46700000.html

点击查看答案

1167.硬盘是主机上使用坚硬的旋转盘片为基础的非易失性存储器,它在平整的磁性表面存储和检索数据。那么数据硬盘保存文件按以下哪一选项保存在硬盘中的?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700009.html

点击查看答案

743.AD单点登录时,防火墙不支持以下哪一项的方式获取用户认证通过的消息?

A. 防火墙查询AD服务器登录日志

B. 防火墙监控AD认证报文

C. 安装单点登录服务程序按收PC的消息

D. 安装单点登录服务程序查询AD服务器安全日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee4670000e.html

点击查看答案