297.在ATIC中添加antiddos设备时,可以使用以下哪些协议对设备进行管理()

A. SNMP

B. ICMP

C. FTP

D. Telnet

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee4670000c.html

点击查看答案

236.以下哪些选项属于传统数据库安全防护方案的主要防护措施?

A. 部署边界安全防护设备。如:NGFW,IPS,IDS

B. 数据库灾备

C. 基于数据挖掘的入侵检测技术

D. 部署内容安全防护设备。如:上网行为管理,堡垒机,数据库审计等

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ce40-c039-62ee46700010.html

点击查看答案

1144.Anti-DDoS方案可以广泛应用于以下哪些方面

A. 企业网出口部署,确保企业网带宽资源及应用业务服务器的安全

B. 骨干网部署,缓解城域网出口压力,保护运营商带宽资源

C. 城域网部署,抵御来自外城域网对本城域网的DDoS攻击,保护城域网带宽资源可用

D. D.C旁路部署,确保托管服务器业务不中断,可专业防护HTTP、 HTTPS、DNS、SIP Server.提供运营增值业务

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee4670000a.html

点击查看答案

1142.感染型病毒由于其自身的特性,需要附加到其他宿主程序上进行运行,可以通过以下哪些选项的手段可以躲避杀毒软件的查杀

A. 压缩

B. 变形

C. 加密

D. 自身分割

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee46700008.html

点击查看答案

278.下列哪些设备能够直接检测零日攻击

A. 防火墙

B. 沙箱

C. CIS

D. 流探针

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700003.html

点击查看答案

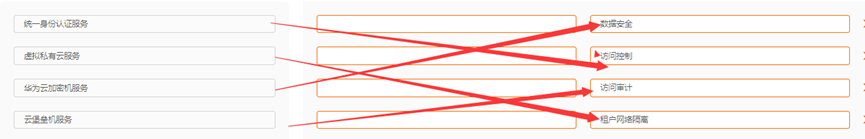

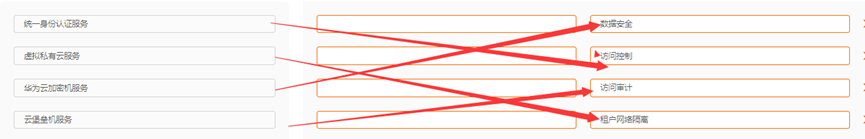

473.当我们经过主机扫描得到存活主机,有了攻击目标后,我们就需要扫描目标主机的开放端口。常用端口扫描技术有很多。请将下列常用端口扫描技术与其对应的实现原理进行匹配。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee4670001e.html

点击查看答案

75.以下哪些选项属于互联网边界安全考虑的范畴?

A. 防ARP攻击

B. 防DDoS攻击

C. 反病毒

D. 防泄密

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee46700003.html

点击查看答案

632.NIP的业务接口都工作在二层,能够不改变客户现有的网络拓扑结构。它可以直接透明接入客户网络,且配置了缺省的威胁防护策略,接入网络后即可启动防护。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee4670001b.html

点击查看答案

1080.关于华为IPS旁路部署方式,以下哪些选项的描述是正确的?

A. 旁路部署时,IPS的功能相当于ID

B. 旁路部署时,不仅可以检测攻击行为,也可以进行防御响应

C. 旁路部署时,需要将进出的双向流量引流到IPS进行检测

D. 旁路部署时,只需要将从外网进入内网的流量单向引流到IPS讲行检测

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee4670001b.html

点击查看答案

527.以下哪一选项是指根据攻击目的对目标实施打击,如释放勒索病毒、挖矿木马、窃取资料、惡意破坏等?

A. 目标打击

B. 边界突破

C. 橫向攻击

D. 目标侦察

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c358-c039-62ee46700012.html

点击查看答案