958.如果管理员需要将某些签名设置为与过滤器不同的动作时,可将这些签名引入到()签名中,并单独配置动作。(全中文)

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee4670000a.html

点击查看答案

1101.关于华为HiSec Insight的ECA检测中训练处的检测模型维度,以下哪一项是错误的?

A. TLs协商信息

B. 字节分布统计

C. IPS特征库

D. 报文时间间隔

E. 流持续时间

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700017.html

点击查看答案

1132.eLog是华为面向运营商推出的统一安全日志管理系统,是基于华为B/S的安全管理平台。以下哪一项不属于华为统一安全日志管理系统的功能

A. 日志管理

B. 安全业务分析

C. 上网行为管控

D. NAT溯源

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700022.html

点击查看答案

705.云计算架构面对的安全问题比传统要更复杂,云化虚拟化平台引入了新的受攻击面包括以下哪些选项?

A. 针对业务DDoS攻击

B. 不安全的API接口

C. 剩余数据的窃取

D. 租户数据混合

E. Hypervisor层攻击

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-dde0-c039-62ee46700006.html

点击查看答案

990.军工、电力、金融等对网络安全有特定要求并且满足机密级保护的单位,在设计网络时应符合等保()级要求。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee46700010.html

点击查看答案

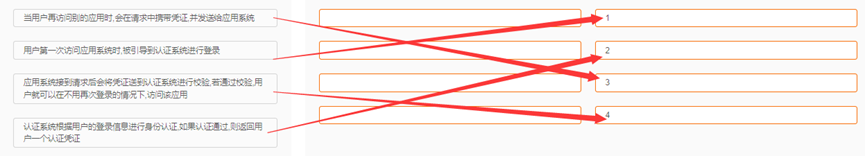

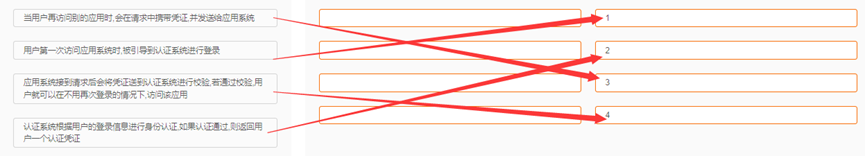

638.请将以下各种访问控制类型与其定义进行匹配

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700007.html

点击查看答案

1212.随着云架构的变化对安全提出了更高的要求,以下哪一项不属于由于业务云化对安全提供的新要求

A. 威胁特征库要求实时更新

B. 安全策略从“静态配置”变为“动态自适应”

C. 防护对象从“边界”变为“全流量”

D. 安全资源由“僵化”变为“按需弹性”

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700016.html

点击查看答案

1106.网络攻击结束后需要进行自身痕迹清理,防止管理员发现攻击行为,去除痕迹包括以下哪些选项?

A. 删除登陆日志

B. 修改文件时间戳

C. 删除操作日志

D. 删除web日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700023.html

点击查看答案

323.虚拟化环境风险主要来自底层环境自身风险及虚拟资源或虚拟机间的安全威胁,主要包括以下哪些选项?( )

A. 虚拟机的安全威胁

B. 虚拟机应用的安全威胁

C. 虛拟网络间的安全威胁

D. Hypervisor的安全威胁

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700011.html

点击查看答案

422.华为CIS (Cybersecurity intelligence system, 网络安全智能系统)中的诱捕器可以理解为是一组蜜罐, 它可以提供以下哪些选项的网路服务?

A. SMB

B. FTP

C. SSH

D. HTTP

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d228-c039-62ee46700023.html

点击查看答案