1289.以下哪一选项不属于WAF配置的可选步骤?

A. 敏感词过滤

B. IP信誉库

C. 路由选路

D. 应用访问控制

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-deb0-c039-62ee46700003.html

点击查看答案

1137.常见的攻击诱导技术包括:诱饵投放、流量转发、虚拟IP等

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5870-c039-62ee46700003.html

点击查看答案

1320.Nap是Linux下的网络扫描和嗅探工具包,可以帮助网管人员深入探测UDP或者TCP端口,直至主机所使用的操作系统;还可以将所有探测结果记录到各种格式的日志中,为系统安全服务。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5c58-c039-62ee4670001b.html

点击查看答案

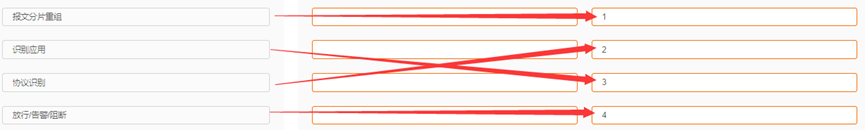

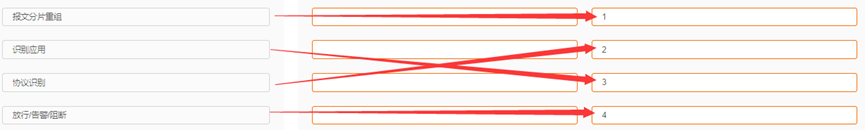

533.SA ( )是一种通过对IP报文进行分 析的方式出IP报文所属的应用的技术,并将所有协议识别的规则汇总形成SA-SDB.协议识别包括以下哪些选项?

A. 端口识别

B. 多维度识别

C. 主机识别

D. 行为识别

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee4670001c.html

点击查看答案

330.下列关于数据库审计系统( ) 的描述,错误的是哪一项?

A. 管理中心负责提供管理和数据分析界面,方便用户进行审计引擎管理和系统日志分析。

B. 授权中心负责对管理中心、审计引擎进行授权,保证其永久正常使用。

C. DAS包括管理中心、审计引擎和授权中心三部分。

D. 审计引擎负责接收审计策略,对网络访问依据审计策略进行审计和响应,并将审计日志上报到管理中心。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bb88-c039-62ee46700013.html

点击查看答案

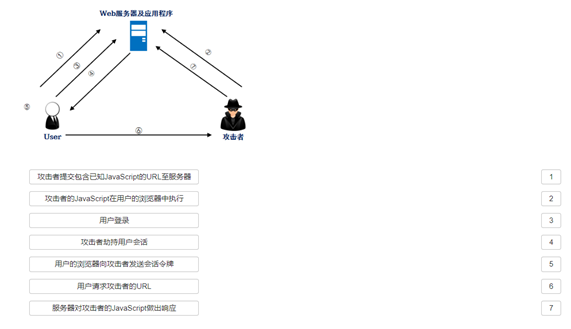

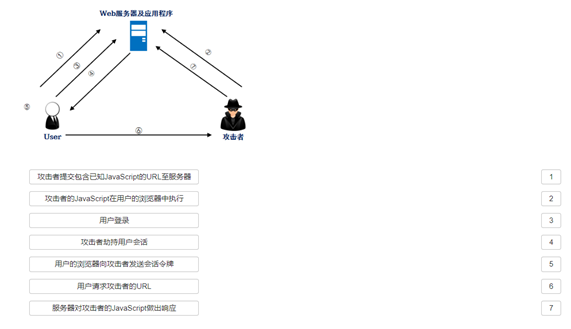

340.请对下图存储型XSS攻击的步骤进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700003.html

点击查看答案

815.分布式拒绝服务(Distributed Denial of Service,简称DDoS)将多台计算机联合起来作为攻击平台,通过远程连接利用恶意程序,对一个或多个目标发起DDoS攻击,消耗目标服务器性能或网络带宽,从而造成服务器无法正常地提供服务。DDoS攻击会对您的业务造成以下哪些选项的危害?

A. 重大经济损失

B. 数据泄露

C. 服务器宕机

D. 数据被恶意加密

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e1c8-c039-62ee46700006.html

点击查看答案

1210.以下哪些服务属于华为云解决方案中的安全管理服务?

A. SSL证书管理服务

B. 态势感知服务

C. 安全专家服务

D. DDoS高防IP服务

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee4670001d.html

点击查看答案

1278.定期查看系统日志,若发现有非法操作、非法登录用户等异常情况,应根据异常情况进行相应的处理。那么以下哪些项是应用系统常见的日志?

A. 数据库事务日志

B. 业务访问日志

C. 账户管理日志

D. 登录认证管理日志

E. 权限管理日志

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ed80-c039-62ee46700010.html

点击查看答案

98.以下关于用户管理的描述中,错误的是哪一项?

A. 管理员可以通过AAA管理用户对资源的使用。

B. 用户管理是一种基本的安全管理。

C. 用户管理可以控制用户可访问的资源。

D. 用户管理不可以控制某用户访问特定的资源。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700018.html

点击查看答案