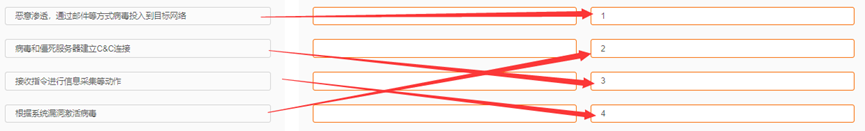

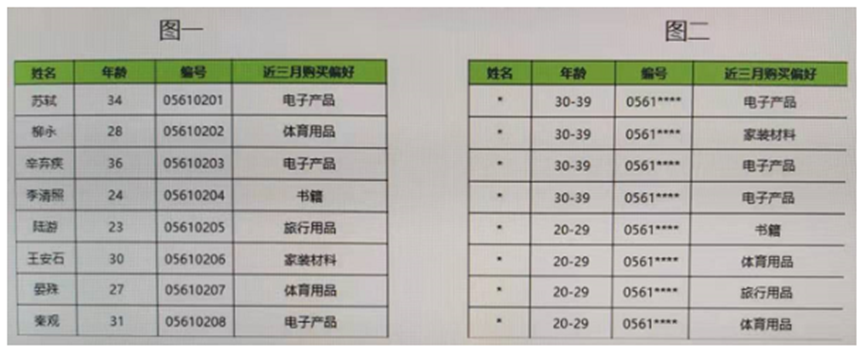

393.图一表格为原始数据表格,图二为进行K-匿名化技术处理后的数据,该项处理的K值为多少?

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700010.html

点击查看答案

713.符合三级等保要求的网络需要多久审核一次?

A. 每3年审核一次

B. 每1年审核一次

C. 每2年审核一次

D. 每半年审核一次

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700002.html

点击查看答案

879.秘密扫描由于没有包含TCP 3次握手协议的任何部分,所以无法被记录下来,,比半连接扫描更为隐蔽

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee4670000b.html

点击查看答案

429.关于DoS攻击的特点,以下哪一选项的描述是 正确的?

A. 攻击行为会导致目标系统无法处理正常用户的请求

B. 如果目标系统没有漏洞,远程攻击就不可能成功

C. 攻击者通过后门]程序来侵入受攻击的系统

D. 攻击者以窃取目标系统上的机密信息为目的

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee4670001a.html

点击查看答案

1053.华为云DDoS高防IP服务在提供DDoS防护的同时进行了源IP代理。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee46700016.html

点击查看答案

1116.不同站点之间的防火墙通过协商建立了IPsec VPN隧道,如果移动用户通过EAP认证方式接入IPsec VPN隧道,则对端可以对移动用户进行身份验证

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-5488-c039-62ee46700028.html

点击查看答案

174.在客户授权许可的情况下,才能进行网络渗透测试,否则属于违法行为。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-4100-c039-62ee46700001.html

点击查看答案

158.以下关于双机热备的描述,错误的是哪几项?

A. 在防火墙业务接口工作在二层、上下行连接路由器的组网情况下,建议使用负载分担组网。

B. 在防火墙业务接口工作在二层、上下行连接交换机的组网情况下,支持负载分担组网。

C. 在防火墙业务接口工作在三层、上下行连接路由器的组网情况下,可以使用主备备份组网。

D. 在防火墙业务接口工作在三层、上下行连接路由器的组网情况下,不可以使用负载分担组网。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee4670001f.html

点击查看答案

353.云计算的四类部署模式包括私有云、行业云、公有云和()。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700007.html

点击查看答案

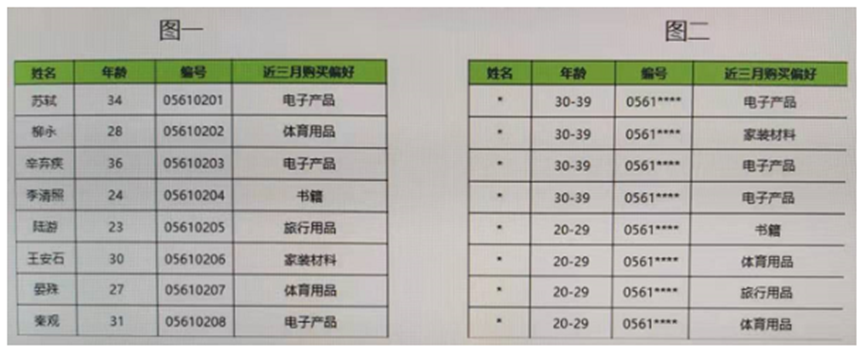

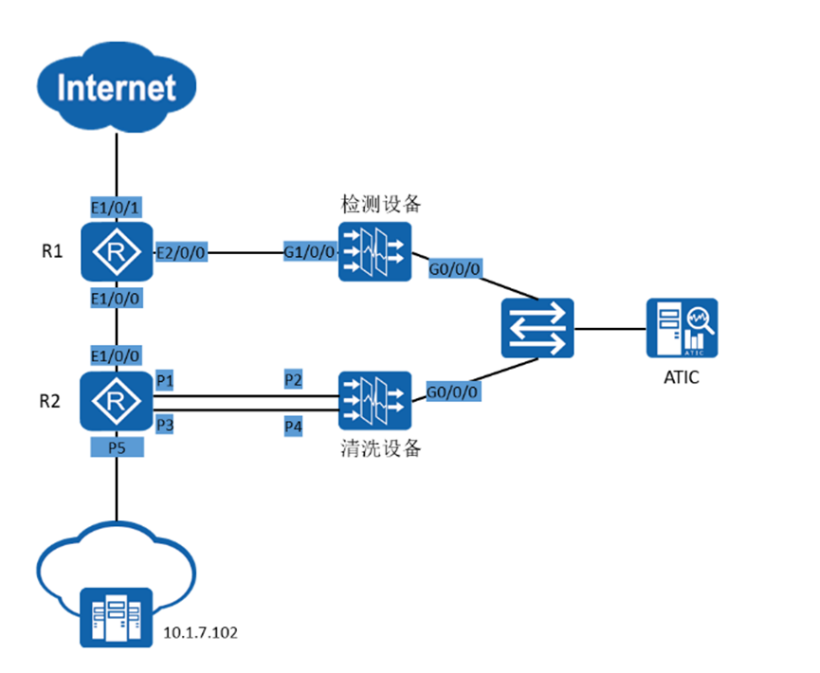

63.如下图使用旁路方式部署AntiDDos系统时,采用BGP引流+UNR路由的方式。图中的P1~P5为设备的端口编号,如果没有在R2的P3上配置路由策略将清洗的流量引导至P5,将会发生什么问题?

A. 待检测流量被清洗设备丢弃

B. 待检测设备清洗后会被再次发往清洗设备

C. 待检测流量到不了检测设备

D. 待检测流量不能被正常清洗

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-afd0-c039-62ee46700006.html

点击查看答案