636.中间人攻击利用大量流量对系统、服务器或网络发动泛洪攻击,使其耗尽资源和带宽,最终导致系统无法满足正当的请求。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-48d0-c039-62ee4670001c.html

点击查看答案

835.当用户通过防火墙认证访问内网资源时,根据需求还可以选择防火墙是否对用户进行二次认证。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee46700002.html

点击查看答案

647.以下关于CGA类型的IPv6地址的描述,正确的是哪一项?

A. 在接口配置CGA类型的IPv6地址后,从该接口发送的ND报文就会携带CGA和RSA选项

B. 根据RSA选项可以验证ND报文的发送者是否是其IPv6源地址的合法拥有者

C. CGA类型的IPv6地址必须配合接口的严格安全模式功能一起使用

D. 根据CGA选项可以验证ND报文的完整性

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-c740-c039-62ee46700010.html

点击查看答案

946.审计是指产生、记录并检查按时间顺序排列的系统事件记录的过程。它是一个被信任的机制,同时它也是计算机系统安全机制的一个不可或缺的部分。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d3d6-50a0-c039-62ee46700023.html

点击查看答案

84.以下关于 1.lcx.exe -slave 192.168.122.111 4444 192.168.122.128 3389 2.lcx -listen 3456 3789 理解正确的是哪些项?

A. 其中第二点中将服务器的3789端口请求传送给3456端口。

B. 其中第二点中将服务器的3456端口请求传送给3789端口。

C. 其中第一点中将服务器的3389端口数据转发到192.168.122.111:4444上。

D. 其中第一点中将服务器的4444端口数据转发到192.168.122.128:3389上。 AC Lcx渗透工具的基本语法,可以百度获取

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ca58-c039-62ee46700006.html

点击查看答案

1357.企业网络中需要部署网管管理各种网络设备,且对网络有高安全性的要求,以下哪一项的网管协议适合该场景?

A. SNMPv2c

B. SNMPv3

C. SNMPv1

D. SNMPv2

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-deb0-c039-62ee46700015.html

点击查看答案

1178.实现访问控制的方式有以下哪些项

A. 整合身份服务

B. 证书管理系统

C. 单点登录

D. 管理会话

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e998-c039-62ee46700014.html

点击查看答案

985.关于SecoManager部署方式,以下哪些项的描述是正确的?

A. 当SecoManager采用独立部署时,可以对华为防火墙提供设备管理、策略管理等能力。

B. 在数据中心场景中,SecoManager和NCE-Fabric是融合部署,提供安全服务化能力。

C. 在园区CloudCampus场景中,SecoManager和NCE-Campus是融合部署的。

D. 当前SecoManager只支持独立部署,提供华为防火墙提供设备管理、策略管理等能力。

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee46700004.html

点击查看答案

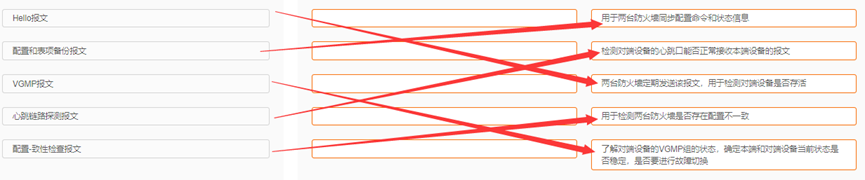

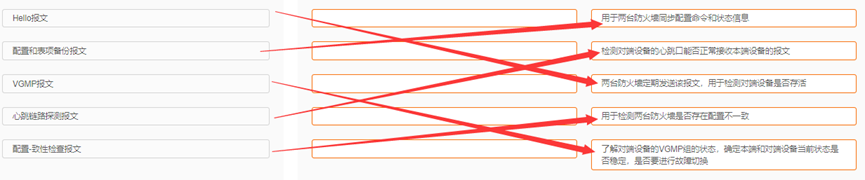

667.等级保护共分为5级,请通过拖拽将左侧每级的名称和右侧的级别一一对应起来

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee4670000c.html

点击查看答案

1185.以下哪一个选项不属于云数据库入侵检测技术的依据

A. 基于模式匹配的入侵检测技术

B. 基于服务的入侵检测技术

C. 基于数据挖掘的入侵检测技术

D. 基于统计的入侵检测技术

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-dac8-c039-62ee46700010.html

点击查看答案